O que é espionagem cibernética?

Espionagem cibernética, ou ciber espionagem, é um tipo de ciber ataque no qual um usuário não autorizado tenta acessar dados confidenciais ou classificados ou propriedade intelectual (PI) para ganho econômico, vantagem competitiva ou razões políticas.

Por que a espionagem cibernética é usada?

A espionagem cibernética é usada principalmente como um meio de coletar dados confidenciais ou classificados, segredos comerciais ou outras formas de PI que podem ser usadas pelo agressor para criar uma vantagem competitiva ou vendidas para ganho financeiro. Em alguns casos, o ataque tem como objetivo simplesmente causar danos à reputação da vítima, expondo informações privadas ou práticas comerciais questionáveis.

Ataques de espionagem cibernética podem ser motivados por ganho monetário. Além disso, podem ser implementados em conjunto com operações militares ou como um ato de terrorismo cibernético ou guerra cibernética. O impacto da espionagem cibernética, principalmente quando faz parte de uma campanha militar ou política mais ampla, pode levar à interrupção de serviços públicos e infraestrutura, bem como à perda de vidas.

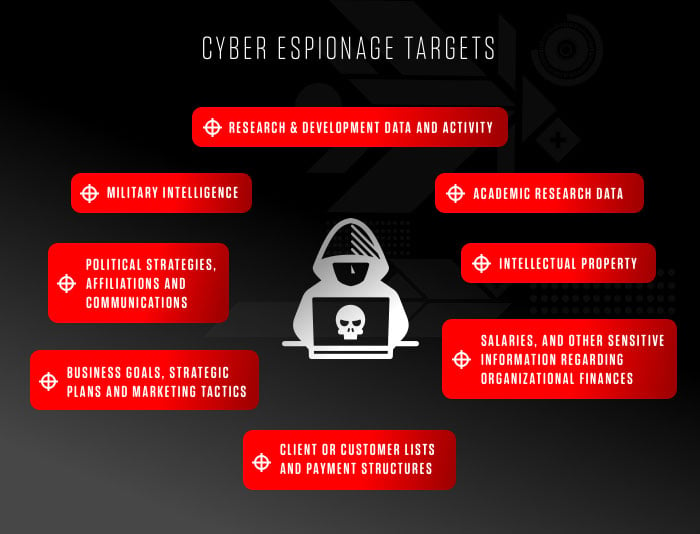

Alvos de espionagem cibernética

Os alvos mais comuns de espionagem cibernética incluem grandes corporações, agências governamentais, instituições acadêmicas, think tanks ou outras organizações que possuem propriedade intelectual e dados técnicos valiosos que podem criar uma vantagem competitiva para outra organização ou governo. Campanhas direcionadas também podem ser travadas contra indivíduos, como líderes políticos proeminentes e autoridades governamentais, executivos de empresas e até mesmo celebridades.

Os espiões cibernéticos geralmente tentam acessar os seguintes ativos:

- Dados e atividade de pesquisa e desenvolvimento

- Dados de pesquisa acadêmica

- PI, como fórmulas de produtos ou projetos

- Salários, estruturas de bônus e outras informações confidenciais sobre finanças e despesas organizacionais

- Listas de clientes ou consumidores e estruturas de pagamento

- Metas de negócios, planos estratégicos e táticas de marketing

- Estratégias políticas, filiações e comunicações

- Inteligência militar

Táticas comuns de espionagem cibernética

A maioria das atividades de espionagem cibernética é categorizada como uma ameaça persistente avançada (APT). Uma APT é um ciber ataque sofisticado e contínuo no qual um invasor estabelece uma presença não detectada em uma rede para roubar dados confidenciais por um longo período. Um ataque de APT é cuidadosamente planejado e projetado para se infiltrar em uma organização específica e escapar das medidas de segurança existentes por longos períodos de tempo.

Executar um ataque de APT requer um grau maior de personalização e sofisticação do que um ataque tradicional. Os adversários são normalmente equipes experientes e com grande financiamento de ciber criminosos que têm como alvo organizações de alto valor. Eles dedicam muito tempo e recursos pesquisando e identificando vulnerabilidades dentro da organização.

A maioria dos ataques de espionagem cibernética também envolve alguma forma de engenharia social para estimular a atividade ou coletar informações necessárias do alvo para avançar o ataque. Esses métodos geralmente exploram emoções humanas, como empolgação, curiosidade, empatia ou medo, para agir de forma rápida ou precipitada. Ao fazer isso, os ciber criminosos enganam suas vítimas para que forneçam informações pessoais, cliquem em links maliciosos, baixem malware ou paguem um resgate.

Outras técnicas comuns de ataque incluem:

- Watering hole: atores mal-intencionados conseguem infectar websites legítimos frequentemente visitados pela vítima ou pessoas associadas ao alvo com malware com o propósito explícito de comprometer o usuário.

- Spear phishing: um hacker tem como alvo indivíduos específicos com e-mails, mensagens de texto e chamadas telefônicas fraudulentas para roubar credenciais de login ou outras informações confidenciais.

- Exploits de dia zero: ciber criminosos aproveitam uma vulnerabilidade de segurança desconhecida ou falha de software antes da descoberta e correção pelo desenvolvedor do software ou pela equipe de TI do cliente.

- Atores internos ou ameaça interna: um ator de ameaças convence um funcionário ou contratado a compartilhar ou vender informações ou acesso ao sistema para usuários não autorizados.

Relatório de Investigação de Ameaças 2024

No Relatório de Investigação de Ameaças 2024 da CrowdStrike, a CrowdStrike revela as mais recentes táticas de mais de 245 adversários modernos e mostra como esses adversários continuam a evoluir e emular o comportamento de usuários legítimos. Obtenha insights para ajudar a impedir ataques aqui.

Baixe agoraImpacto global da espionagem cibernética

A espionagem cibernética, principalmente quando organizada e realizada por Estados-nação, é uma ameaça crescente à segurança. Apesar de uma série de acusações e legislações destinadas a coibir tal atividade, a maioria dos criminosos continua foragida devido à falta de acordos de extradição entre os países e à dificuldade de aplicar o direito internacional relacionado a essa questão.

Esse problema, combinado com a crescente sofisticação de ciber criminosos e hackers, deixa aberta a possibilidade de um ataque coordenado e avançado que pode interromper vários serviços modernos, desde a operação da rede elétrica até mercados financeiros e grandes eleições.

Penalidades de espionagem cibernética

Embora muitos países tenham emitido acusações relacionadas a atividades de espionagem cibernética, os casos mais graves geralmente envolvem atores estrangeiros em países que não estão sujeitos à extradição. Dessa forma, as agências de segurança pública têm pouca capacidade de combater ciber criminosos, principalmente aqueles que operam no exterior.

Dito isto, o trabalho investigativo utilizado para sustentar acusações de espionagem cibernética também pode ser usado como base para sanções impostas a um país ou empresa estrangeira. Por exemplo, nos EUA, o Departamento do Tesouro pode usar material investigativo de acusações para aplicar sanções econômicas contra uma empresa que tenha envolvimento comprovado em atividades de espionagem cibernética.

Histórias famosas de espionagem cibernética

Embora alguns espiões cibernéticos desempenhem um papel legítimo dentro da comunidade de inteligência, os exemplos mais conhecidos servem a um propósito mais nefasto. Aqui estão alguns exemplos importantes de espiões cibernéticos em ação:

Aurora

Um dos exemplos mais conhecidos de ataque de espionagem cibernética remonta a 2009. O problema foi relatado pela primeira vez pelo Google quando a empresa notou um fluxo constante de ataques a titulares de contas do Gmail, que mais tarde foram descobertos como pertencentes a ativistas de direitos humanos chineses. Após revelar o ataque, outras empresas importantes, incluindo Adobe e Yahoo, confirmaram que também foram vítimas dessas técnicas. Ao todo, 20 empresas admitiram ter sido impactadas por esse ataque de espionagem cibernética, que explorava uma vulnerabilidade do Internet Explorer. A falha de segurança já foi corrigida.

Pesquisa sobre COVID-19

Mais recentemente, a espionagem cibernética se concentrou em esforços de pesquisa relacionados à pandemia de COVID-19. Desde abril de 2020, foram relatadas atividades de intrusão querendo atacar pesquisas sobre o coronavírus contra laboratórios dos EUA, Reino Unido, Espanha, Coreia do Sul, Japão e Austrália. Essa atividade foi conduzida por atores russos, iranianos, chineses e norte-coreanos.

Por exemplo, um ataque de espionagem cibernética foi descoberto pela CrowdStrike no segundo semestre de 2020. Nossa equipe Falcon OverWatch™ descobriu uma intrusão direcionada contra uma instituição acadêmica conhecida por estar envolvida no desenvolvimento de recursos de testes de COVID-19. A atividade maliciosa em questão foi atribuída a hackers chineses, que obtiveram acesso inicial por meio de um ataque de injeção SQL bem-sucedido contra um servidor Web vulnerável. Uma vez dentro do ambiente da vítima, o ator compilou e lançou um web shell, que foi usado para executar várias atividades maliciosas, amplamente focadas na coleta de informações.

Atores de estado-nação

Como observado acima, muitas das campanhas de espionagem cibernética mais avançadas são coordenadas por equipes de agentes de ameaças que recebem grande financiamento e visam Estados-nação. Exemplos de atores que visam Estado-nação proeminentes e grupos de espionagem cibernética bem conhecidos:

O PIONEER KITTEN é um grupo de hackers sediado no Irã que está ativo desde pelo menos 2017 e supostamente tem ligações com o governo iraniano. No final de julho de 2020, um ator avaliado como associado ao PIONEER KITTEN foi identificado anunciando a venda de acesso a redes de comprometidas em um fórum clandestino. Essa atividade sugere uma possível tentativa de diversificação do fluxo de receita por parte do PIONEER KITTEN, juntamente com sua intrusão direcionada ao suporte do governo iraniano.

O Fancy Bear (APT28, Sofacy) usa mensagens de phishing e websites de spoofing que se assemelham muito a conteúdo legítimo para obter acesso a computadores convencionais e dispositivos móveis. Operando desde pelo menos 2008, esse invasor baseado na Rússia tem como alvo organizações políticas dos EUA, organizações militares europeias e vítimas em vários setores ao redor do mundo.

O GOBLIN PANDA (APT27) foi observado pela primeira vez em setembro de 2013, quando a CrowdStrike descobriu indicadores de ataque (IOAs) na rede de uma empresa de tecnologia que opera em vários setores. Este grupo de espionagem cibernética com sede na China usa dois documentos exploit do Microsoft Word com temas relacionados a treinamento para liberar arquivos maliciosos quando abertos. Os alvos estão principalmente nos setores de defesa, energia e governo no Sudeste Asiático, particularmente no Vietnã.

O HELIX KITTEN (APT34) está ativo desde pelo menos o final de 2015 e provavelmente está baseado no Irã. Ele tem como alvo organizações nos setores aeroespacial, energético, financeiro, governamental, de hospitalidade e telecomunicações e usa mensagens de spear phishing bem pesquisadas e estruturadas que são altamente relevantes para atacar os funcionários. Ele geralmente fornece um implante personalizado do PowerShell por meio de documentos do Microsoft Office habilitados por macros.

Detecção, prevenção e remediação de espionagem cibernética

A crescente sofisticação dos ciberinvasores e espiões cibernéticos os permitiu contornar muitos produtos de cibersegurança e sistemas de vigilância padrão. Embora esses adversários de ameaças geralmente sejam altamente avançados e possam aproveitar ferramentas complexas em suas operações, a defesa contra esses ataques não é uma causa perdida. Existem muitas soluções de cibersegurança e inteligência disponíveis para ajudar a organização a compreender melhor os adversários de ameaças, suas técnicas de ataque e a estratégia que empregam regularmente.

- Cobertura de sensor. Não se pode impedir aquilo que não se vê. A organização deve implementar capacidades que proporcionem aos seus defensores visibilidade total sobre o ambiente, para evitar pontos cegos que possam ser usados como porto seguro para adversários.

- Inteligência técnica. Aproveite a inteligência técnica, como indicadores de comprometimento (IOCs), e consuma esses dados com um gerenciador de informações e eventos de segurança (SIEM) para fins de enriquecimento de dados. Isso permite inteligência adicional ao conduzir correlação de eventos, potencialmente destacando eventos na rede que, de outra forma, poderiam ter passado despercebidos. A implementação de IOCs de alta fidelidade em diversas tecnologias de segurança aumenta a tão necessária consciência situacional.

- Inteligência de ameaças. Consumir relatórios com as narrativas da inteligência de ameaças é um método infalível para pintar um quadro nítido do comportamento dos atores de ameaças, das ferramentas que eles utilizam e das estratégias que empregam. A inteligência de ameaças ajuda a traçar os perfis de atores de ameaças e rastrear campanhas e família de malware. Atualmente, é mais importante entender o contexto de um ataque do que apenas saber que o ataque em si aconteceu, e é aí que entra a inteligência de ameaças desempenha um papel vital.

- Investigação de ameaças. Entender que a tecnologia só levará as organizações até certo ponto tornou-se mais importante do que nunca. Muitas organizações encontrarão a necessidade de investigação de ameaças 24 horas por dia, 7 dias por semana, gerenciada e baseada em humanos, para acompanhar sua tecnologia de cibersegurança já instalada

- Provedor de serviço. A parceria com uma empresa de cibersegurança de ponta é uma necessidade. Caso o impensável aconteça, a organização poderá precisar de assistência para responder a uma ciberameaça sofisticada.