¿Qué es un indicador de ataque (IOA)?

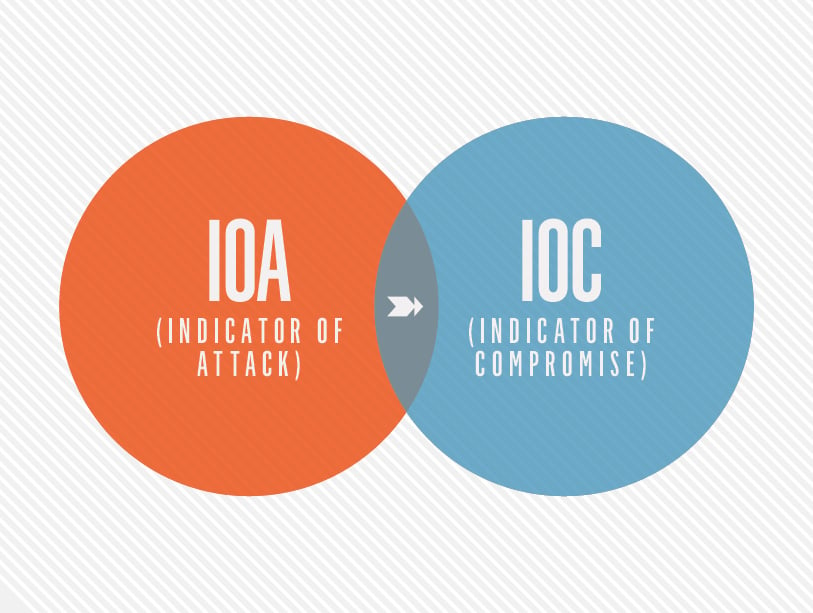

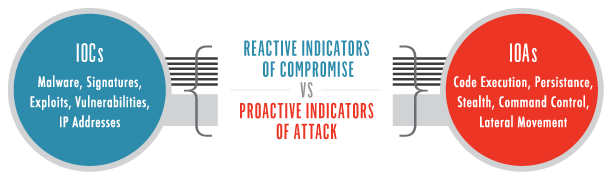

Los indicadores de ataque (IOA) intentan descubrir el objetivo de los ciberdelincuentes, independientemente del malware o exploit utilizado en el ataque. Al igual que ocurre con las firmas de antivirus, el enfoque de detección basado en los IOA no puede detectar las cada vez más frecuentes amenazadas basadas en intrusiones sin malware y exploits de día cero. Como resultado, las soluciones de seguridad más innovadoras están adoptando un enfoque basado en los IOA del que CrowdStrike fue pionero.

¿Qué son los indicadores de compromiso (IOC)?

En el ámbito del análisis forense, los indicadores de compromiso (IOC) se describen a menudo como la prueba que queda en los sistemas de que se ha producido una brecha de seguridad. El equipo de investigación recopila estos datos tras ser informado de un incidente sospechoso, de forma periódica o tras el descubrimiento de avisos inusuales de la red. Lo ideal es que esta información se recopile con el objetivo de crear herramientas "más inteligentes" que puedan detectar y poner en cuarentena archivos sospechosos en el futuro.

Indicador de ataque en el mundo físico

Una forma de enfocar nuestro debate sobre los indicadores de ataque (IOA) es presentando un ejemplo de cómo un atacante planearía y llevaría a cabo el atraco de un banco en el mundo físico.

Un ladrón inteligente empezaría analizando el banco, haciendo un reconocimiento del mismo y descubriendo sus vulnerabilidades defensivas. Cuando haya determinado el mejor momento y las tácticas más adecuadas, procederá a entrar en el banco, desactivará el sistema de seguridad, se dirigirá a la cámara acorazada e intentará descifrar la combinación. Si lo consigue, se llevará el botín, logrará escapar y completará su misión. Los IOA son una serie de comportamientos que debe adoptar un ladrón de bancos si quiere conseguir su objetivo. Antes de acceder a la cámara acorazada, debe conducir alrededor del banco (para identificar su objetivo), aparcar y entrar al edificio. Si no desactiva el sistema de seguridad, emitirá una alarma cuando acceda a la cámara acorazada y coja el dinero.

Por supuesto, simplemente conducir alrededor del banco, aparcar y entrar no indica que se vaya a producir un ataque de forma inminente. Además, abrir la cámara acorazada del banco y sacar dinero no tiene por qué ser un IOA, siempre y cuando esa persona esté autorizada para ello. Lo que desencadena un IOA es una combinación específica de acciones.

Indicador de ataque en el mundo cibernético

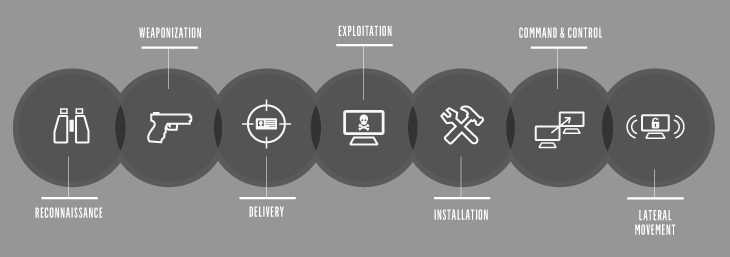

Analicemos un ejemplo del mundo cibernético. Un IOA representa una serie de acciones que los adversarios deben llevar a cabo para lograr su objetivo. Para ilustrar este aspecto, conviene desglosar la táctica más habitual (y, sin embargo, la más efectiva) de determinados adversarios: el phishing selectivo.

Para que un correo electrónico de phishing sea efectivo, debe convencer a la víctima de que haga clic en un enlace o abra un documento que infectará el equipo. Tras comprometer la máquina, el atacante ejecutará de manera silenciosa otro proceso, lo ocultará en la memoria o disco y mantendrá su presencia a través de reinicios del sistema. El siguiente paso es establecer contacto con un panel de mando y control e indicar a sus gestores que espera más instrucciones.

Los IOA observan la ejecución de estos pasos, la intención del adversario y los resultados que trata de lograr. No se centran en las herramientas específicas que utiliza para cumplir sus objetivos.

Gracias a la monitorización de estos puntos de ejecución, la recopilación de indicadores y su utilización a través de un motor de inspección de ejecución con estado, podemos determinar cómo consiguen los ciberdelincuentes acceso a la red y detenerlos. No es necesario contar con conocimientos previos de las herramientas ni del malware (los indicadores de compromiso).

Comparación entre un IOA y un IOC

Imaginemos la analogía del atraco del banco si solo nos fijáramos en los IOC. Durante el robo anterior, las cámaras de seguridad revelaron que el atracador conducía una furgoneta morada, llevaba una gorra de los Baltimore Ravens y utilizó un taladro y nitrógeno líquido para entrar en la cámara acorazada. Nos centramos entonces en rastrear y buscar esas características únicas (su "modus operandi"), pero ¿qué ocurriría si el mismo individuo condujese un coche rojo, llevase un sombrero de vaquero y utilizase una palanca para acceder a la cámara? ¿El resultado? El atraco volvería a salir bien porque el equipo de vigilancia se basó en indicadores de un perfil desactualizado (IOC).

Recuerda: los IOA muestran una serie de acciones que un ciberdelincuente/atracador debe realizar para que su ataque sea efectivo: entrar en el banco, desactivar los sistemas de alarma, acceder a la cámara acorazada, etc.

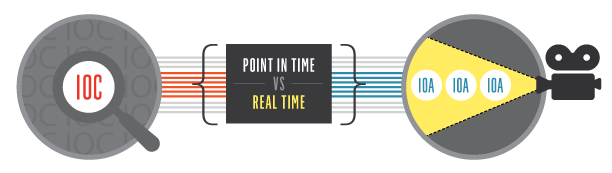

Los IOA son registradores en tiempo real

El enfoque IOA también nos permite recopilar y analizar información precisa sobre lo que ocurre en la red en tiempo real. Observar los comportamientos a medida que se ejecutan es igual que observar una cámara de vídeo o acceder a los registradores de datos de actividad de tu entorno.

Volviendo al mundo físico, cuando un detective llega a una escena del crimen en la que hay un arma, un cadáver y restos de sangre, normalmente pregunta si alguien ha grabado lo ocurrido. La sangre, el cadáver y el arma son IOC que se deben reconstruir manualmente y representan artefactos de un momento dado. En pocas palabras, los IOA proporcionan contenido para los logs de vídeo.

En el ámbito cibernético, los IOA te muestran cómo un adversario se coló en tu entorno, accedió a tus archivos, descargó contraseñas, se movió lateralmente y, finalmente, exfiltró tus datos.

Ejemplo de IOA en el mundo real: el actor chino

La Inteligencia sobre el adversario de CrowdStrike registró la siguiente actividad (atribuida a un actor chino) a modo de ejemplo. El ejemplo siguiente pone de relieve cómo una actividad concreta de un adversario consiguió eludir incluso las protecciones de endpoints.

Técnicas de ataque del adversario:

- Malware sin archivos: no deja rastro en el disco

- Una herramienta informática conocida y legal: Windows PowerShell con código de líneas de comando

- Eliminación de registros para no dejar rastros

Veamos los retos que plantean estas técnicas de ataque a otras soluciones de endpoints:

Antivirus: Como el malware no deja ningún rastro en el disco, la mayoría de las soluciones de antivirus configuradas para realizar análisis bajo demanda no recibirán ninguna alerta. El escaneo bajo demanda solo se realiza cuando se accede a un archivo o se modifica. Además, las organizaciones más proactivas solo realizan escaneos exhaustivos una vez a la semana, puesto que conllevan un impacto en el rendimiento para el usuario final. Si los defensores realizan un escaneo exhaustivo y el proveedor de antivirus escaneara la memoria con una firma actualizada, podrían alertar de esta actividad.

Soluciones de antivirus 2.0: Estas soluciones utilizan el aprendizaje automático junto con otras técnicas para determinar si un archivo es "bueno" o "malo". PowerShell es una herramienta legítima de administración de sistemas de Windows que no se identifica (ni debería identificarse) como maliciosa. Es decir, las soluciones de antivirus 2.0 no alertarían de este comportamiento.

Lista blanca: Powershell.exe es una herramienta informática conocida, por lo que podría ejecutarse en la mayoría de los entornos, sorteando cualquier solución de lista blanca que esté implementada.

Soluciones de escaneo IOC: Teniendo en cuenta que el adversario no deja rastro en el disco y elimina los registros tras completar su misión, ¿qué deberían buscar estas soluciones? Los IOC son artefactos conocidos y, en este caso, ya no es necesario detectarlos. Además, la mayoría de las soluciones de tipo forense funcionan mediante barridos periódicos de los sistemas objetivo. Si el adversario consigue realizar el ataque entre un barrido y otro, no lo detectaremos.

Al centrarse en las tácticas, las técnicas y los procedimientos de los ciberdelincuentes objetivo, CrowdStrike puede determinar la identidad del adversario, el sistema al que intenta acceder y el motivo. Posiblemente, cuando detectes los indicadores de compromiso, el ciberdelincuente ya se haya infiltrado en tu organización, por lo que será necesario implementar medidas de respuesta ante incidentes caras para corregir el daño.

Al registrar y recopilar los indicadores de ataque y utilizarlos a través de un motor de inspección de ejecución con estado, permites que tu equipo pueda observar la actividad en tiempo real y actuar de forma oportuna. Acceder a los registradores de actividad en tu red evita la necesidad de realizar un gran número de tareas laboriosas para "unir las piezas del puzle" tras el ataque. Proporcionar a los profesionales de seguridad las herramientas necesarias para reconstruir la escena del crimen representa un enfoque proactivo y rentable para hacer frente a las amenazas persistentes avanzadas.

¿Quieres obtener más información sobre el enfoque IOA? Lee nuestro artículo sobre cómo CrowdStrike aprovecha el procesamiento de flujo de eventos (ESP) para detectar comportamientos maliciosos.