O que é um Indicador de ataque (IOA)?

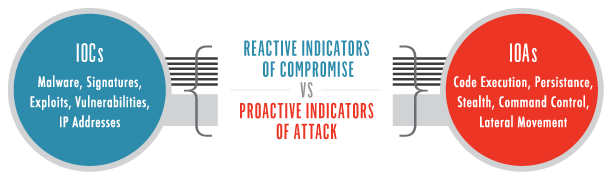

Os Indicadores de ataque (IOA) se concentram em detectar a intenção do que um invasor está tentando realizar, independentemente do malware ou exploit usado em um ataque. Assim como as assinaturas de antivírus, uma abordagem de detecção baseada em IOC não pode detectar as ameaças crescentes de invasões livres de malware e exploits de dia zero. Como resultado, as soluções de segurança de última geração estão migrando para uma abordagem baseada em IOA, tecnologia em que a CrowdStrike é pioneira.

O que é um Indicador de comprometimento (IOC)?

Um Indicador de comprometimento (IOC) é frequentemente descrito no mundo da perícia forense como uma evidência em um computador que indica que a segurança da rede foi violada. Os investigadores geralmente coletam esses dados após serem informados de um incidente suspeito, de forma programada ou após a descoberta de chamados incomuns da rede. O ideal é que essas informações estejam coletadas para criar ferramentas “mais inteligentes”, capazes detectar e colocar em quarentena arquivos suspeitos no futuro.

Indicador de ataque – Mundo físico

Uma maneira de focar nossa discussão em torno dos indicadores de ataque (IOAs) é fornecer um exemplo de como um criminoso planejaria e empreenderia um assalto a um banco no mundo físico.

Um ladrão inteligente começaria “analisando” o banco, realizando reconhecimento e entendendo qualquer vulnerabilidade defensiva. Após determinar o melhor horário e tática para atacar, o próximo passo é entrar no banco. O ladrão desativa o sistema de segurança, acessa o cofre e tenta decifrar sua combinação. Se tiver sucesso, ele pega o dinheiro, foge sem problemas e completa a missão. IOAs são uma série de comportamentos que um assaltante de banco deve apresentar para ter sucesso em atingir seu objetivo. Ele precisa dirigir ao redor do banco (identificando o alvo), estacionar e entrar no prédio antes de poder entrar no cofre. Se ele não desativar o sistema de segurança, um alarme vai disparar quando ele entrar no cofre e pegar o dinheiro.

É claro que atividades como dirigir ao redor do banco, estacionar e entrar no banco não indicam, por si só, que um ataque é iminente. Além disso, abrir um cofre bancário e sacar dinheiro não é necessariamente um IOA… se o indivíduo estiver autorizado a acessar o cofre. Combinações específicas de atividades acionam IOAs.

Indicadores de ataque – Mundo cibernético

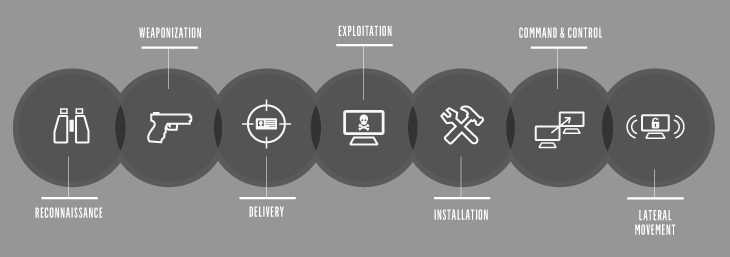

Vamos examinar um exemplo do mundo cibernético. Um IOA representa uma série de ações que um adversário deve realizar para ter sucesso. Se detalharmos a tática mais comum e que ainda é a de maior sucesso de determinados adversários – o spear phishing – podemos ilustrar esse ponto.

Um e-mail de phishing bem-sucedido deve convencer o alvo a clicar em um link ou abrir um documento que infectará a máquina. Depois que a máquina é comprometida, o invasor executa silenciosamente outro processo, esconde-se na memória ou no disco e mantém a persistência durante as reinicializações do sistema. O próximo passo é fazer contato com um website de comando e controle, informando seus handlers que ele aguarda mais instruções.

Os IOAs estão relacionados com a execução dessas etapas, a intenção do adversário e os resultados que ele está tentando alcançar. Os IOAs não estão focados nas ferramentas específicas que ele usa para atingir seus objetivos.

Ao monitorar esses pontos de execução, coletar os indicadores e consumi-los por meio de um mecanismo de inspeção de execução com estado, podemos determinar como um ator obtém acesso à rede com sucesso e podemos inferir a intenção. Não é necessário conhecimento prévio das ferramentas ou malware (também conhecidos como indicadores de comprometimento).

Comparando um IOA com um IOC

Voltando à analogia do assaltante de banco, imagine se estivéssemos procurando apenas por IOCs. Como evidência de um roubo anterior, as câmeras de segurança nos permitiram identificar que o assaltante de banco dirige uma van roxa, usa um boné do Baltimore Ravens e usa uma furadeira e nitrogênio líquido para arrombar o cofre. Mesmo tentando rastrear e observar essas características únicas, seu modus operandi (MO), o que acontece quando o mesmo indivíduo dirige um carro vermelho, usa um chapéu de cowboy e usa um pé de cabra para acessar o cofre? O resultado? O ladrão teve sucesso novamente porque nós, a equipe de vigilância, confiamos em indicadores que refletiam um perfil desatualizado (IOCs).

Lembre-se do que foi dito acima, um IOA reflete uma série de ações que um ator/assaltante deve realizar para ter sucesso: entrar no banco, desligar os sistemas de alarme, entrar no cofre etc.

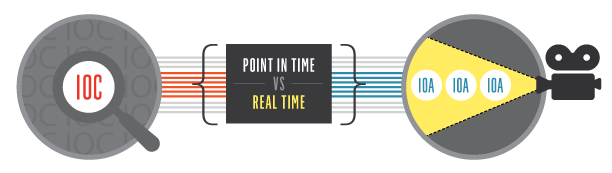

IOAs são os gravadores em tempo real

Um subproduto da abordagem de IOA é a capacidade de coletar e analisar exatamente o que está acontecendo na rede em tempo real. A própria natureza de observar os comportamentos conforme são executados é equivalente a observar uma câmera de vídeo e acessar um registro de dados de voo em seu ambiente.

Voltando ao mundo físico, quando um detetive chega à cena de um crime e encontra uma arma, um corpo e um pouco de sangue, ele geralmente pergunta se alguém tem algum vídeo do que aconteceu. O sangue, o corpo e a arma são IOCs que precisam ser reconstruídos manualmente e são artefatos pontuais. Simplificando, os IOAs fornecem conteúdo para logs de vídeo.

No mundo cibernético, o poder de um IOA é mostrar como um adversário invadiu seu ambiente, acessou arquivos, divulgou senhas, moveu-se lateralmente e, por fim, exfiltrou seus dados.

Exemplo do mundo real de IOA – Ator chinês

O CrowdStrike Adversary Intelligence documentou o seguinte exemplo de atividade atribuída a um ator chinês. O exemplo a seguir destaca como a atividade de um adversário em particular escapou até mesmo das proteções de endpoint.

Este adversário utiliza a seguinte estratégia:

- Malware na memória – nunca grava no disco

- Uma ferramenta de TI conhecida e aceitável – Windows PowerShell com código de linha de comando

- Limpa os logs depois de suas ações, sem deixar vestígios

Vamos explorar os desafios que esta estratégia apresenta para outras soluções de endpoint:

Antivírus – como o malware nunca é gravado no disco, a maioria das soluções antivírus programadas para varredura sob demanda não será alertada. A varredura sob demanda é acionada apenas com uma gravação ou acesso de arquivo. Além disso, organizações mais proativas realizam uma varredura completa apenas uma vez por semana, devido ao impacto no desempenho para o usuário final. Se os defensores estivessem executando essa varredura completa e se o fabricante de antivírus pudesse verificar a memória com uma assinatura atualizada, eles poderiam fornecer um alerta dessa atividade.

Soluções antivírus 2.0 – são soluções que usam machine learning e outras técnicas para determinar se um arquivo está infectado ou não. O PowerShell é uma ferramenta legítima de administração do sistema Windows que não é (nem deve ser) identificada como maliciosa. Portanto, essas soluções não alertarão os clientes quanto a esse comportamento.

Colocar na whitelist – O Powershell.exe é uma ferramenta de TI conhecida e teria permissão para ser executada na maioria dos ambientes, escapando de soluções de whitelisting que podem estar em vigor.

Soluções de varredura de IOC – já que esse adversário nunca grava no disco e faz a limpeza depois de concluir seu trabalho, o que deveríamos pesquisar? Os IOC são artefatos conhecidos e, neste caso, não há mais artefatos a descobrir. Além disso, a maioria das soluções forenses exigem “varreduras” periódicas dos sistemas visados e, se um adversário puder conduzir seus negócios entre as varreduras, ele permanecerá sem ser detectado.

Ao focar nas técnicas, táticas e procedimentos (TTPs) de invasores visados, a CrowdStrike pode determinar quem é o adversário, o que ele está tentando acessar e por quê. Quando você detecta indicadores de comprometimento, significa que sua organização provavelmente já foi violada, e isso pode exigir um esforço de alto custo de resposta a incidentes para remediar o dano.

Ao registrar e coletar os indicadores de ataque e consumi-los por meio de um mecanismo de inspeção de execução com estado, você capacita sua equipe a visualizar a atividade em tempo real e reagir no presente. Acessar seus próprios registros evita muitas das tarefas demoradas associadas a “juntar as peças” depois do fato. Fornecer à equipe de resposta as ferramentas necessárias para reconstruir a cena do crime proporciona uma abordagem econômica e proativa para enfrentar ameaças persistentes avançadas.

Tem interesse em aprender mais sobre a abordagem IOA? Leia nosso artigo sobre como a CrowdStrike utiliza o Event Stream Processing (ESP) para detectar comportamento malicioso.