次世代SIEMの完全ガイド

次世代SIEMの完全ガイド

ログファイルとは

ログとは、特定の時点で発生したイベントを記録したもので、コンテキスト情報を提供するメタデータが付加されていることもあります。

ログファイルは、トランザクション、エラー、侵入などのイベントを含む、システム内で発生したあらゆるイベントの履歴を記録したものです。このデータはさまざまな方法で送信することができ、構造化、半構造化、非構造化形式をとることができます。

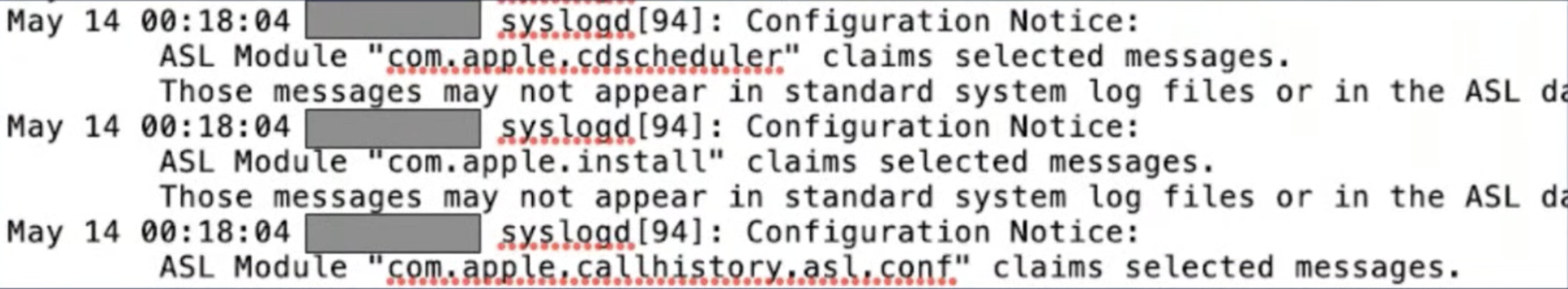

ログファイルの基本的な構造は以下のとおりです。

- タイムスタンプ:ログに記録されたイベントが発生した正確な時刻

- ユーザー情報

- イベント情報:実行されたアクション

ただし、ファイルには、ログソースのタイプに応じてこれ以外にもさまざまな関連データが含まれます。たとえば、サーバーログには、参照元Webページ、HTTPステータスコード、送信されたバイト数、ユーザーエージェントなどの情報も含まれます。

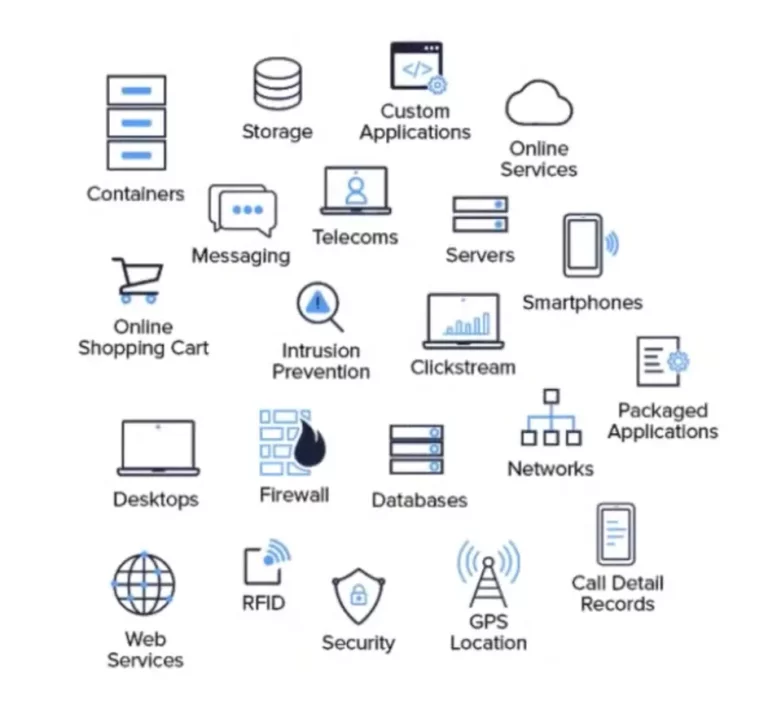

ログファイルの発生源

以下のようなあらゆる場所から何らかのログが生じます。

- アプリ

- コンテナ

- データベース

- ファイアウォール

- エンドポイント

- IoTデバイス

- ネットワーク

- サーバー

- Webサービス

ログの発生源はこれに限りませんが、日常的にかかわりのあるほとんどすべてのインフラストラクチャからログファイルが生成されます。

ログファイルのユーザー

ログファイルは、組織のほぼすべての役割に貴重なインサイトを提供できます。以下に、職務ごとの一般的なユースケースを示します。

ITOps

- インフラストラクチャのバランスの見極め

- ワークロードの管理

- 稼働時間の維持/停止時間の最小化

- ビジネス継続性の確保

- コストやリスクの低減

DevOps

- CI/CDの管理

- アプリケーションの稼働時間の維持

- 重大なアプリケーションエラーの検知

- アプリケーションのパフォーマンスを最適化できる領域の特定

DevSecOps

- アプリケーション開発およびセキュリティに対する責任共有の推進

- 展開前に潜在的な問題を特定することによる時間/費用の節約および信用リスクの低減

SecOps/セキュリティ

- 攻撃者、攻撃時刻、攻撃を受けた場所に関する手掛かりの取得

- 不審なアクティビティの特定

- ブロック/許可されたトラフィックのスパイクの確認

- OODAループなどの方法論の導入

ITアナリスト

- コンプライアンス管理とレポート

- OpExとCapEx

- ビジネスのインサイト

ログのタイプ

ネットワーク内のほとんどあらゆるコンポーネントからさまざまな種類のデータが生成され、各コンポーネントはそれぞれ独自のログにそれらのデータを収集します。そのため、以下のようなさまざまなタイプのログが存在します。

- イベントログ:ログインの試行、失敗したパスワード試行、アプリケーションイベントなどの、ネットワークのトラフィックや使用状況に関する情報を記録する、概要レベルのログ。

- サーバーログ:特定期間における特定サーバーに関連するアクティビティのレコードを含むテキストドキュメント。

- システムログ(syslog):オペレーティングシステムイベントのレコード。起動メッセージ、システムの変更、予期しないシャットダウン、エラーと警告、その他重要なプロセスに関する情報が含まれます。Windows、Linux、macOSのすべてでsyslogが生成されます。

- 認証ログとアクセスログ:特定のアプリケーションまたはファイルにアクセスするユーザーまたはボットのリストが含まれます。

- 変更ログ:アプリケーションまたはファイルで行われた変更の時系列のリストが含まれます。

- 可用性ログ:システムのパフォーマンス、稼働時間、可用性を追跡します。

- リソースログ:接続の問題や容量の制限についての情報を提供します。

- 脅威ログ:ファイアウォール内で事前定義されたセキュリティプロファイルに一致するシステム、ファイル、アプリケーショントラフィックについての情報が含まれます。

ログ管理の重要性

ログファイルからは無限とも思えるインサイトが得られる一方で、ログデータが提供する価値を十分に活用するにあたり、いくつかの課題も存在します。以下では、主な課題について説明します。

課題1:ボリューム

クラウド、ハイブリッドネットワーク、デジタルトランスフォーメーションの台頭により、ログで収集されるデータ量はけた違いに増加しています。ほとんどあらゆるものからログが生成される状況において、ログファイルが提供する価値を迅速にフル活用するためには、データ量の増大をどのように管理するかが課題となります。

課題2:標準化

残念ながら、すべてのログファイルが統一フォーマットに従っているわけではありません。ログのタイプに応じて、構造化データ、半構造化データ、非構造化データが使用されています。すべてのログファイルからリアルタイムで価値あるインサイトを引き出し、手にするためには、データを簡単に解析できるように一定レベルの標準化が必要になります。

課題3:デジタルトランスフォーメーション

Gartnerによると、多くの組織、特にセキュリティ運用の成熟度が低い中規模の企業や組織において、監視およびインシデント調査の能力に課題を抱えています。IT環境におけるログ管理が分散している状態では、脅威を検知して対応することがほぼ不可能となります。

さらに、多くの組織では、コストや機能に制約のあるSIEMソリューションが利用されています。取り込まれるデータの量や速度に基づくライセンスモデルを採用しているSIEMを利用すると、テクノロジーのコストが増大し、幅広いデータを収集することがコスト面から困難となります(しかし多くのログ管理ツールで同様の価格モデルが採用されています)。さらに、データ量が増大するにつれて、SIEMツールでパフォーマンスの問題が発生したり、調整やサポートに関する運用コストが増大したりする可能性があります。

次世代SIEMおよびログ管理のための世界をリードするAIネイティブプラットフォームをお試しください

SIEMとログ管理のための最高水準のAIネイティブプラットフォーム、CrowdStrike Falcon®プラットフォームでサイバーセキュリティを強化しましょう。ペタバイト規模でのセキュリティログを体験してみてください。クラウドネイティブ型または自己ホスト型での展開が可能です。ボトルネックの生じない、強力でインデックスフリーのアーキテクチャを利用してデータをログすれば、1日あたり1PB以上のデータを取り込んで脅威ハンティングに役立てることができます。リアルタイムの検索機能により攻撃者をしのぐスピードで対策を実施できます。複雑なクエリを実行しても、そのレイテンシーは1秒未満です。360度の可視性によりデータを統合してサイロ化を解消し、セキュリティ、IT、DevOpsチームがシームレスに脅威のハンティング、パフォーマンスのモニタリング、コンプライアンスの確保を行うことができます。30億件ものイベントにわたる作業でも1秒未満で実施できます。