ゼロトラストとは?

ゼロトラストは、組織のネットワークの内外を問わず、リソースにアクセスしようとするすべてのユーザーとデバイスに対して厳格なアイデンティティ検証を義務付けるセキュリティフレームワークです。定義されたネットワーク境界に依存する従来のセキュリティモデルとは異なり、ゼロトラストは、ユーザーまたはシステムを自動的に信頼してはならないという原則に基づいて動作します。代わりに、アプリケーションとデータへのアクセスを許可する前に、セキュリティ構成の継続的な認証、承認、検証が必要です。

ゼロトラストの主な概念:

- 信頼を想定しない:ゼロトラストは、脅威がネットワークの内外に存在する可能性があるという前提の下で動作します。したがって、アクセスを許可する前に、すべてのユーザーとデバイスのアイデンティティとセキュリティポスチャを継続的に検証します。

- 包括的なセキュリティ:このフレームワークは、ローカルネットワーク、クラウドベースの環境、ハイブリッドモデルが混在する最新のデジタルインフラストラクチャを保護するように設計されています。この柔軟性により、リモートワーカーがいる組織、多様なクラウド環境を持つ組織、またはランサムウェアなどの高度な脅威に直面している組織に適しています。

- 継続的モニタリング:ゼロトラストでは、エントリポイントだけでなく、セッションの継続中も継続的な監視と検証が必要です。組織が潜在的な脅威をリアルタイムに検知して対応するうえでこの仕組みが役立ちます。

アイデンティティ保護戦略策定の完全ガイド

レジリエンスの高いアイデンティティセキュリティポスチャに向けた第一歩を踏み出し、「アイデンティティ保護戦略策定の完全ガイド」をダウンロードして、組織のデジタルアイデンティティ環境を今すぐ保護しましょう。

今すぐダウンロードゼロトラストと業界標準

ゼロトラストは広範な概念であり、その実装はさまざまです。ただし、以下の例のように確立された標準に準拠することで、組織はより一貫性のある効果的なアプローチを採用できるようになります。

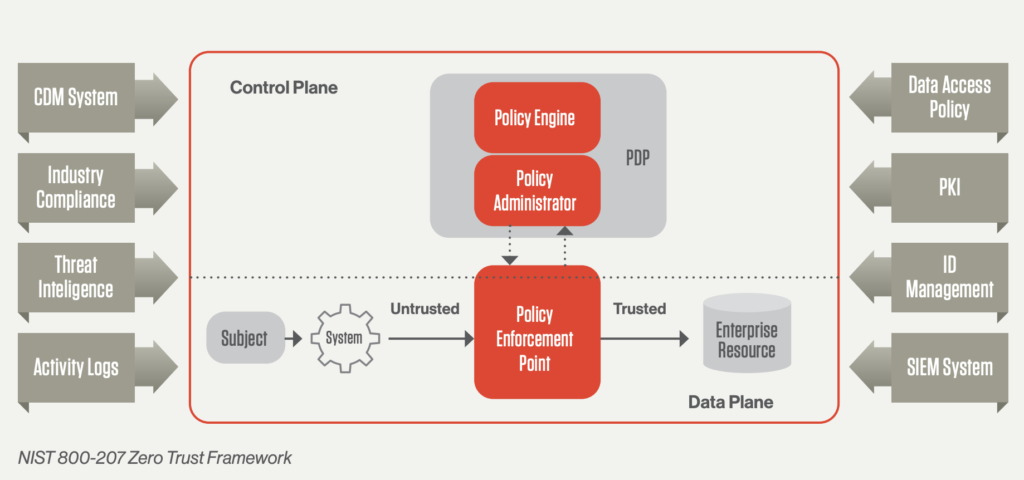

NIST 800-207:米国立標準技術研究所 (NIST) は、ゼロトラストを実装するための包括的なガイドとしてこの標準を開発しました。ベンダーに依存しない中立的な仕様であり、政府だけでなくさまざまな分野に適用できることが広く認識されています。

NIST 800-207標準に準拠することで、組織はゼロトラストアーキテクチャが最新のサイバー脅威に対して堅牢であり、クラウドファーストのリモート作業環境に適応できることを保証できます。

NIST 800-207に基づくゼロトラストモデルの基本原則

NIST 800-207フレームワークで概説されているゼロトラストモデルは、組織内での信頼とアクセスの管理方法を根本的に再考することでセキュリティを強化するように設計された3つの基本原則を中心に展開されます。

1. 継続的検証

「決して信頼せず、常に検証する」というのがゼロトラストの基本理念です。この原則では、ネットワーク境界の内側にあるか外側にあるかに関係なく、ユーザー、デバイス、アプリケーションなど、いかなるエンティティもデフォルトで信頼しないことが求められます。リアルタイムのリスク評価に基づいてアクセスが許可されるように、検証を継続的かつ動的に適用する必要があります。

- リスクベースの条件付きアクセス:リスクの動的な評価に基づいてアクセスを許可し、セキュリティ要件を満たすユーザーとデバイスのみが続行できるようにします。このアプローチにより、高いセキュリティ基準を維持しながら、操作性の中断を最小限に抑えることができます。

- 迅速かつスケーラブルなポリシーの展開:ポリシーは、ワークロード、データ、およびユーザーの場所の変更に迅速に適応できる必要があります。これには、組織の義務を損なうことなくセキュリティ対策を維持するため、コンプライアンス要件とIT要件を考慮することが含まれます。

2. Blast Radiusの制限

侵入が発生した場合、被害または被害範囲を最小限に抑えることが重要です。ゼロトラストは、ネットワーク内での攻撃者の動きを制限することで潜在的な攻撃者の攻撃範囲を制限し、セキュリティチームがインシデントに対応して封じ込める時間を確保します。

- アイデンティティベースのセグメンテーション:従来のネットワークセグメンテーションは、特に環境が進化するにつれて、管理が複雑化し、維持が難しくなる可能性があります。アイデンティティベースのセグメンテーションは、静的なネットワーク境界ではなく、ユーザーまたはデバイスのアイデンティティに直接結び付けられるため、より柔軟かつ効果的なアクセス制御方法を提供します。

- 最小特権の原則:この原則では、アカウント(サービスアカウントを含む)には、タスクを実行するために必要な最小限の権限のみを与える必要があると規定されています。タスクや役割が変わると、アクセスの範囲も変わる必要があります。これにより、過剰な権限を持つアカウントが攻撃者に悪用されるリスクが軽減されます。

3. コンテキストの収集と対応の自動化

効果的なセキュリティ決定には、IT環境全体からの包括的なデータが必要です。ゼロトラストは、セキュリティシステムが潜在的な脅威に迅速かつ正確に対応できるように、コンテキスト収集とリアルタイムな対応の自動化を重視します。

包括的なデータ収集:次のようなさまざまなソースから情報を収集する必要があります。

- ユーザー認証情報:人間と非人間の両方(例:サービスアカウント、特権アカウント)。

- ワークロード:仮想マシン (VM)、コンテナ、ハイブリッド展開。

- エンドポイント:データにアクセスするすべてのデバイス。

- ネットワークトラフィック:ネットワークアクティビティの異常を監視。

- データアクセス:誰がどのデータにどのようにアクセスしているかを追跡。

- 他のセキュリティシステムとの統合:SIEM(セキュリティ情報およびイベント管理)システム、シングルサインオン (SSO) サービス、アイデンティティプロバイダー(Active Directoryなど)、脅威インテリジェンスプラットフォームに接続するAPIを含む。この統合により、収集されたデータが実用的なものとなり、組織は脅威にリアルタイムで対応できるようになります。

これらの原則を遵守することで、組織は既知の脅威から保護するだけでなく、新たなリスクにも適応し、安全で回復力のあるITインフラストラクチャを確保する強力なゼロトラスト環境を構築できます。

CrowdStrike FalconとNISTコンプライアンス

大手コンプライアンス評価機関Coalfireが作成した本レポートをダウンロードして、CrowdStrike Falconプラットフォームの技術的なセキュリティの機能と能力が、NISTに関するコンプライアンス対応において組織をどのように支援できるかをご確認ください。

Download Nowゼロトラストの仕組み

ゼロトラストフレームワークの実装には、次のような高度なテクノロジーの統合が必要です。

- リスクベースの多要素認証 (MFA):特定の時点におけるリスクプロファイルに基づいて、ユーザーとシステムのアイデンティティを検証します。

- アイデンティティ保護:ユーザーとシステムのアイデンティティが保護され、一貫して検証されていることを保証します。

- 次世代エンドポイントセキュリティ:最先端のセキュリティ対策でエンドポイントを保護し、不正アクセスや攻撃を防止します。

- クラウドワークロードテクノロジー:クラウド環境全体のセキュリティを維持し、ワークロードが侵害から保護されるようにします。

これらのテクノロジーに加えて、ゼロトラストでは、ユーザーがアプリケーションに接続する前に、データの暗号化、安全なEメール通信、アセットとエンドポイントのハイジーンの検証が必要になります。

ゼロトラストの実装ステージ

ゼロトラストの実装は、組織の特定のニーズに合わせて段階的に進めることができます。

視覚化:すべてのリソースとそのアクセスポイントを特定し、潜在的なリスクをマップします。

軽減:脅威を検知して阻止するか、少なくとも脅威が発生した場合にはその影響を最小限に抑えます。

最適化:操作性を最適化しながら、ITインフラストラクチャ全体にわたって保護を拡張します。

従来のネットワークセキュリティからの移行

ゼロトラストは、「信頼するが検証する」アプローチに依存する従来のネットワークセキュリティモデルからの大きな転換を表しています。従来のモデルでは、組織の境界内にあるユーザーとエンドポイントは自動的に信頼されていたため、組織は悪意のある内部者と侵害された認証情報の両方によるリスクにさらされていました。このモデルは、クラウドベースのサービスの普及と、COVID-19パンデミックによるリモートワークの加速により、ますます時代遅れになってきました。

継続的モニタリングと検証

ゼロトラストアーキテクチャでは、組織はユーザーとそのデバイスが適切な権限と属性を持っていることを継続的に監視および検証する必要があります。脅威とユーザー属性が動的であり、急速に変化する可能性があることを認識したこのアプローチは、1回限りの検証で終わることはありません。継続的モニタリングの主な要素は次のとおりです。

- ユーザーアイデンティティと認証情報の種類:人間の認証情報とプログラムによる認証情報を区別します。

- 認証情報の権限:各デバイスに関連付けられた権限のレベルを評価します。

- 振る舞いパターン:各認証情報とデバイスの通常の接続パターンを分析します。

- エンドポイントの特性:ハードウェアの種類、機能、ファームウェアのバージョンを考慮します。

- 地理位置情報:デバイスの物理的な位置を追跡します。

- セキュリティプロトコル:認証プロトコル、リスク要因、オペレーティングシステムのバージョン、およびインストールされているアプリケーションを評価します。

- インシデント検知:疑わしいアクティビティや潜在的な攻撃を検知し、対応します。

分析を活用してセキュリティを強化

ゼロトラストポリシーを効果的に施行するには、組織はエンタープライズテレメトリと脅威インテリジェンスの膨大なデータセットを活用して、高度な分析を活用する必要があります。このデータ駆動型のアプローチにより、AI/機械学習 (ML) モデルのトレーニングが強化され、より正確なポリシー対応と侵害に対するより優れた保護が可能になります。

組織は、ITインフラストラクチャと潜在的な攻撃パスを評価し、デバイスの種類、アイデンティティ、グループ機能によるセグメンテーションなどの対策を実施して、攻撃を封じ込め、その影響を最小限に抑える必要があります。たとえば、リモートデスクトッププロトコル (RDP) やリモートプロシージャコール (RPC) などのプロトコルは厳密に制御し、アクセスを特定の認証情報に制限する必要があります。

認証情報ベースの攻撃からの保護

ゼロトラストアーキテクチャでは、認証情報とデータの保護に重点が置かれます。これには、Eメール通信のセキュリティ保護、セキュアWebゲートウェイ(CASB(クラウドアクセスセキュリティブローカー)プロバイダー)の利用、厳格なパスワードセキュリティプロトコルの適用が含まれます。そうすることで、組織はアカウントの整合性を確保し、組織のルールを遵守し、シャドーITサービスに関連するリスクを回避することができます。

組織がゼロトラストによって即座に得られるメリット

ゼロトラストはあらゆる組織にとって有益ですが、次のようなインフラストラクチャ展開モデルを保護する必要がある場合、組織はすぐにメリットを得ることができます。

- マルチクラウド、ハイブリッド、マルチアイデンティティ環境

- 管理対象外のデバイス

- レガシーシステム

- SaaS(サービスとしてのソフトウェア)アプリケーション

さらに、組織が次のような主要な脅威のユースケースに対処する必要がある場合は、ゼロトラストが不可欠です。

ランサムウェア:これには、コード実行とアイデンティティ侵害という2つの主な脅威が含まれます。ゼロトラストにより、コードまたはアイデンティティが侵害された場合でも、もう一方は引き続き保護されます。

サプライチェーン攻撃:これらには、管理対象外デバイスやリモートで作業する特権ユーザーが関与することが多く、どちらもゼロトラストによって軽減できる脆弱性です。

インサイダー脅威:リモートユーザーの行動データを分析するという課題に対して、ゼロトラストの継続的な検証プロセスは、インサイダー脅威の特定と軽減に役立ちます。

ゼロトラストに関する組織的な考慮事項

組織では、ゼロトラストを実装する際に、次の要素も考慮する必要があります。

- SOC/アナリストの専門知識:ゼロトラストは、多くのセキュリティプロセスを自動化することで、SOCの専門知識の課題を補うことができます。

- 操作性:ゼロトラストを実装する場合(特に多要素認証を使用する場合)、中断を回避するために操作性を慎重に考慮する必要があります。

- コンプライアンス要件:業界の規制や米国政府のゼロトラスト要件などの義務によるものであっても、コンプライアンスはゼロトラスト導入の重要な推進力となります。

- サイバー保険:急速に変化するサイバー保険市場では、ゼロトラストは保険適用範囲を維持するための重要な戦略となっています。

ゼロトラストにクラウドストライクを選ぶ理由

クラウドストライクは、次のような包括的なゼロトラストソリューションを提供します。

- シームレス:既存のワークフローにシームレスに統合するように設計されており、複雑さとユーザーの障壁を軽減します。

- 超高精度:高度なAI/MLを活用して、正確な脅威検知と自動対応を提供します。

- コスト効率が高い:クラウドネイティブテクノロジーを活用することで、ハードウェア、ソフトウェア、人員への大規模な投資の必要性が軽減されます。

クラウドストライクのゼロトラストアプローチにより、組織はコストを管理し、高い水準の運用効率を維持しながら、優れたセキュリティ成果を達成できます。セキュリティ環境は新たな、より複雑な脅威とともに進化し続けているため、これは特に重要です。

ゼロトラストに関するよくある質問

Q:ゼロトラストとは何ですか?

A:ゼロトラストは、組織のネットワークの内外を問わず、リソースにアクセスしようとするすべてのユーザーとデバイスに対して厳格なアイデンティティ検証を義務付けるセキュリティフレームワークです。

Q:「ゼロトラスト」という用語を作ったのは誰ですか?

A:「ゼロトラスト」という用語は、Forrester ResearchのアナリストでソートリーダーのJohn Kindervag氏によって提唱され、「決して信頼せず、常に検証せよ」という考え方に基づいています。同氏の画期的な視点は、リスクはネットワーク内外に内在する要因であるという仮定に基づいたものです。

Q:ゼロトラストの主要な概念は何ですか?

A:ゼロトラストの主要な概念は、脅威が存在するという前提で常に動作し、現代の複雑なセキュリティインフラストラクチャを保護するように設計された包括的なセキュリティフレームワークを制定し、ユーザーセッション全体を通じて脅威を継続的に監視することです。

Q:NISTのゼロトラスト原則とは何ですか?

A:ゼロトラストは、継続的な検証、影響範囲の制限、コンテキストの収集と対応の自動化など、NISTガイドラインに概説されているいくつかの重要な原則を中心に展開されます。

Q:ゼロトラストの利点は何ですか?

A:組織がランサムウェア、サプライチェーン攻撃、インサイダー脅威などのサイバー脅威に対処する必要がある場合、特に複雑な環境、管理対象外デバイス、レガシーシステム、SaaSアプリケーションを含むインフラストラクチャ展開を保護する必要がある場合は、ゼロトラストが不可欠です。

Q:ゼロトラストにクラウドストライクを選ぶ理由は何ですか?

A:クラウドストライクのゼロトラストアプローチにより、組織はコストを管理し、高い水準の運用効率を維持しながら、優れたセキュリティ成果を達成できます。セキュリティ環境は新たな、より複雑な脅威とともに進化し続けているため、これは特に重要です。