MITRE ATT&CKフレームワークとは?

MITRE ATTACKフレームワークとは、攻撃ライフサイクル全体で脅威アクターが使用する、サイバー攻撃者の戦術および手法を追跡した精選された知識ベースのことです。このフレームワークは、データを集めたものに留まらないように、つまり、組織のセキュリティポスチャを強化するツールとして使用するよう想定されています。

例えば、MITRE ATT&CKは攻撃者の視点に立つので、セキュリティ運用チームは、個々のアクションに対する攻撃者の動機をより簡単に推測し、こうしたアクションが特定の防御クラスにどのように関連しているかを把握できます。

MITRE ATT&CKフレームワークのデータの取得先

MITREのATT&CKは主に、公開されている脅威インテリジェンスおよびインシデントレポートのほか、サイバーセキュリティ分析および脅威ハンターから提供される新しい手法に関するリサーチによって形成されます。これはこのような同じ専門家が、攻撃者の振るまいを検知して阻止できるように、不正アクターによる活動の多様な方法を適切に理解するために使用されます。

MITRE ATT&CKフレームワークの歴史

MITREは、連邦政府にエンジニアリングおよび技術的ガイダンスを提供するために設けられた非営利組織です。この組織が最初に2013年のMITREリサーチプロジェクトで使用するフレームワークを開発し、攻撃者の戦術、手法、および一般的な知識(「Adversarial Tactics, Techniques, and Common Knowledge」、頭字語形式ではATT&CK)という、収集するデータに由来した名前を付けました。

MITRE ATT&CKは、2015年に無料で一般公開され、今日では、既知の脅威と新しい脅威から組織を保護できるように、すべてのセクターのセキュリティチームを支援しています。また、MITRE ATT&CKは元来、Windowsエンタープライズシステムに対する脅威に焦点をあてていましたが、今日ではLinux、モバイル、macOS、ICSにも対応しています。

MITRE ATT&CKには次の3つの分野があります。

- エンタープライズ向けATT&CK:Windows、Mac、Linux、クラウド環境における攻撃者の振る舞いの特定と模倣に重点を置いています。

- モバイル向けATT&CK:AndroidおよびiOSオペレーティングシステムにおける攻撃者の振る舞いの特定と模倣に重点を置いています。

- ICS向けATT&CK:攻撃者が産業用制御システム (ICS) で活動するときに実行する可能性がある行動の説明に重点を置いています。

Expert Tip

MITRE ATT&CK™フレームワークは、サイバー攻撃に関する説明の明確化に取り組んでいる意欲的なイニシアチブです。クラウドストライクがMITRE ATT&CKフレームワークで脅威をどのように解明しているかをご覧ください。

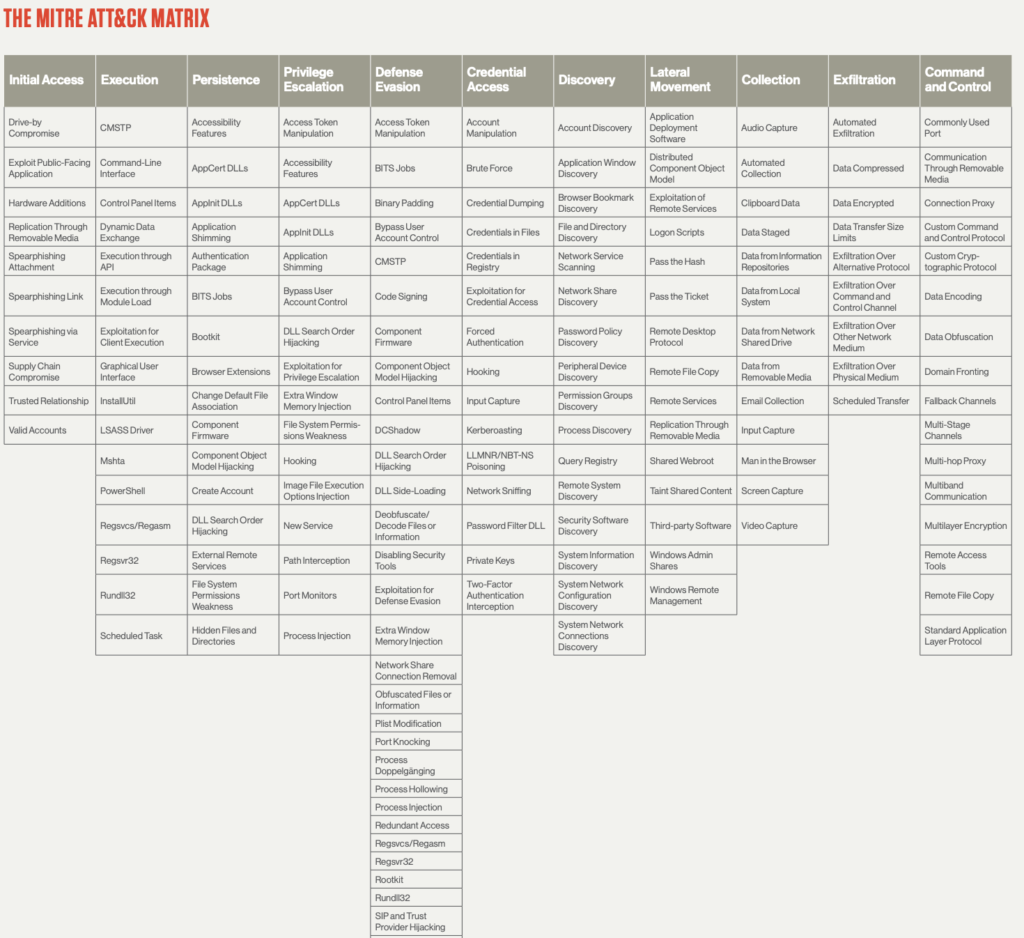

MITRE ATT&CKマトリクス:戦術および手法

特定の攻撃者は、特定の手法を使用する傾向があります。MITRE ATT&CKフレームワークは、攻撃者グループと作戦行動とを関連付ける情報を分類しているので、セキュリティチームは、対処している攻撃者をより詳しく理解し、防御策を評価し、セキュリティが最も重要な箇所でセキュリティを強化することができます。

MITRE ATT&CK戦術とは

攻撃者の戦術とは、攻撃者が達成しようと意図している具体的な技術的目標のことです。戦術は、これらの目標に応じて分類されます。例えば、エンタープライズマトリクスでは現在、次の14個の戦術に分類されています。

- 偵察:将来の標的型攻撃を計画するために、能動的または受動的に情報を収集する手法。

- リソース開発:攻撃者が将来の攻撃に使用するためにリソースを購入または窃取する手法。

- 初期アクセス:攻撃者がさまざまな攻撃ベクトルを通じてネットワークに足場を築こうとする手法。

- 実行:ローカルまたはリモートシステム上で悪意のあるコードを実行しようとする攻撃者の手法。

- 永続化:攻撃者がローカルネットワークまたはリモートネットワークへの足場を維持しようとする戦術。

- 権限昇格:攻撃者が組織のネットワークに対してより高いレベルの権限を取得しようとする戦術。

- 防衛回避:攻撃者がネットワーク内を移動するときに検知を回避する手法。

- 認証情報アクセス:パスワードなどの機密性の高い認証情報を取得することに焦点を当てた戦術。

- 探索:攻撃者がシステムの仕組みを理解しようとする手法。

- ラテラルムーブメント:攻撃者がシステムに侵入して制御し、ネットワーク内を移動しようとする手法。

- 収集:組織内の関連ソースから情報を収集する手法。

- コマンド&コントロール (C2またはC&C):攻撃者が侵害したシステムと通信して制御する手法。

- 流出:ネットワークから直接データを窃取する手法で構成されます。

- 影響:攻撃者がデータの可用性や整合性を妨害し、業務を中断することに重点を置いた手法。

手法とは?

手法は、攻撃者が目標を達成するために試みる可能性のある1つの具体的な方法を表します。多数の手法が各「戦術」カテゴリ下で文書化されています。この理由は、攻撃者が自身のスキルセット、標的のシステム設定、適切なツールの可用性などの要因に応じて、さまざまな手法を使用できるためです。

各手法には、方法、関連するシステムとプラットフォーム、その手法を使用する攻撃者グループ(既知の場合)、アクティビティの緩和方法、現実世界での手法の使用法に関する説明が含まれています。

MITRE ATT&CKでは現在、エンタープライズに対する188のテクニックと379のサブテクニックを特定しています。

手順とは?

手順とは、攻撃者がどのように目標を達成しようと計画しているかを示す段階的な説明のことです。

MITRE ATT&CKとサイバーキルチェーン

脅威検知と脅威ハンティングで使用されるもう1つの一般的なサイバーセキュリティフレームワークがサイバーキルチェーンです。手法のマトリクスであるMITRE ATT&CKとは異なり、サイバーキルチェーンはイベントのシーケンスを定義します。Lockheed Martin社が開発したサイバーキルチェーンは、攻撃の構造を記述したキルチェーンの軍事概念に基づいてモデル化されています。

サイバーキルチェーンには、次の7つのステップがあります。

- 偵察

- 武器化

- 配送

- エクスプロイト

- インストール

- コマンド&コントロール(C2)

- 目的の実行

サイバーキルチェーンは依然として、ダイアモンドモデルと呼ばれる別のセキュリティフレームワークとともに使用されていますが、今日ではMITRE ATT&CKフレームワークが最も広く採用されています。旧来のフレームワークとは異なり、MITRE ATT&CKは、攻撃者側と防御側の両方から得られた攻撃に関するすべての情報にインデックスを設定します。MITRE ATT&CKでマッピングされている攻撃シナリオは、レッドチームが複製し、ブルーチームがテストできます。

MITRE ATT&CKマトリクスのユースケースにはどのようなものがありますか?

セキュリティチームがMITRE ATT&CKを使用する方法は、次のとおりです。

- セキュリティギャップ分析を行い、セキュリティの改善を計画する

- サイバー脅威インテリジェンスを強化する

- アラートのトリアージと調査を迅速化する

- レッドチーム演習と攻撃者エミュレーションのより現実的なシナリオを作成する

- SOCのセキュリティ成熟度を評価する

- ステークホルダーに明確かつ簡潔に伝達する

- コンサルタントやベンダーと連携するときに役立つ共通言語を取得する