今日のビジネスは、かつてないほどサイバーセキュリティ攻撃やデータ侵害のリスクにさらされています。脆弱性とエクスポージャーにつけこむデータの窃盗やランサムウェア攻撃は、企業に数百万ドルの損害を与える可能性があります。

では、脆弱性とエクスポージャーとは正確には何でしょうか。脆弱性とは、ユーザーに意図しないレベルのアクセスを付与する可能性のある、コンピューターシステムやソフトウェア内の障害または弱点です。脆弱性により、攻撃者は、マルウェアのインストールや情報への不正アクセスなど、コンピューターシステムまたはネットワーク上で破壊的なアクションを実行できます。

エクスポージャーとは、攻撃者をコンピューターシステムまたはコンピューターシステムに保存されているデータにアクセス可能にする設定ミスです。1つの例として、攻撃者に機密データへのアクセスを許可するような、セキュリティの緩いクラウドストレージシステムが挙げられます。別の例としては、サーバー上で解放されているネットワークポートがあります。これは、コマンド&コントロールマルウェアをインストールすることでさらに悪用されます。

エクスポージャーは、攻撃者によって積極的に悪用される脆弱性として捉えることもできます。

日常的に使用されるアプリケーションは、複雑な性質を備え、新しいリリースが短い開発サイクルで提供されるために、脆弱性とエクスポージャーが発生しやすくなります。ベンダーはこのことを認識し、多くの場合、脆弱性が検知されるとすぐに、対応するパッチを迅速に開発してリリースします。このため、開発者は、直近に検出された脆弱性に関する効果的なコミュニケーションツールが必要であると感じていました。そのために存在するのが共通脆弱性識別子 (CVE) で、これはすべてのコンピューターの既知のセキュリティ脆弱性とエクスポージャーに関する更新されたレジストリーを維持するための国際的なフレームワークおよび取り組みです。

この記事では、CVEとは何か、なぜCVEが脆弱性のレポートや公開にとって重要なのかについて説明します。また、CVEの使用方法、および最新のセキュリティ脅威について最新の状態を維持するための最適なツールについても紹介します。

まず、CVEの基本的な概要から始めましょう。

CVEの概要:主要な概念

Deloitteのレポートによると、ほとんどの企業は、年間IT予算の約10%をサイバーセキュリティに費やしています。これは中規模から大規模の組織にとって大きい金額です。このコストを削減する1つの方法は、既知の脆弱性のデータベースを最新に保つことです。

MITRE Corporationが運営する中央データベース

CVEは、MITRE Corporationによって運営され、米国国土安全保障省によって部分的に資金提供されています。CVEは、世界中のサイバーセキュリティの専門家にとって不可欠な情報ソースとなっています。開発者と組織は、重要なセキュリティ更新を受け取り、侵害されたシステムに関する最新情報を入手し、悪意のある攻撃を阻止するための防止対策を実装するために、CVEを利用しています。

MITREは現在のCVEのリストを管理していますが、新しいアプリケーションの脆弱性を積極的に検索しているわけではありません。そのタスクは、アプリケーションの欠陥を検出してベンダーにレポートするために時間と労力を費やす、オープンソースコミュニティの個人または組織に委ねられています。

CVE採番機関 (CNA)

MITRE Corporationは、CVEプログラムにおいてCVE採番機関 (CNA) を管理する役割も担っています。CNAは世界的な組織となり、CVEプログラムのパートナーでもあります。CNAは通常、Microsoft、Oracle、Appleなどの大企業の一部で、基本的には新しい脆弱性を検出した個人とCVEコミュニティとの間の架け橋となっています。これにより、脆弱性に関するドキュメントを確認して送信し、CVEを公開することで、検出プロセスを支援します。

CNAは、新しいCVEに一意のIDを割り当てる役割も担います。このIDは、脆弱性やエクスポージャーに関するあらゆる関連情報を見つけるために役立ちます。世界中のさまざまなCVEデータベースでこれらのIDを使用して、CVEに関する次のような詳細情報を追加します。

- 重大度

- 影響を受けるソフトウェアシステム

- 脆弱性にパッチを適用し、損害を食い止めるために従うステップ

共有と通知を目的とした作成

CVEは、これらの脆弱性に関する情報と技術的な詳細を幅広いコミュニティと共有し、最新の脅威の状況を全員に通知して、絶えず出現するリスクに対する防御方法を指示するために作成されました。

このような脆弱性は、メンテナンスされていないオープンソースソフトウェアや商用アプリケーションからも発生する可能性があります。ソフトウェア開発者は、多くの場合、サードパーティのライブラリと依存関係を使用してアプリケーションを開発します。一元化されたCVEレポートシステムの最大の利点は、脆弱なアプリケーションまたはライブラリについて全員に同時に警告できることです。

CVEの例

CVEの典型的な例は、最近のLog4j脆弱性レポート(CVE-2021-44228)です。これには、よく利用されるJavaロギングフレームワークであるApache Log4jの脆弱性に関する詳細情報が含まれています。AWS、Cloudflare、Twitterなど、多くのサービスプロバイダーがこの脆弱性の影響を受けました。

別の例として、ProxyShellの脆弱性が挙げられます。これは、リモートコード実行を許可することで、Microsoft Exchange Serverに影響を与えました。これは、CVE-2021-34473、CVE-2021-34523、およびCVE-2021-31207で発表されました。

CVEスキャンのCI/CDへの統合

CVEの最良のユースケースの1つは、アプリケーションの開発および展開パイプラインにCVEを組み込むことです。前述のように、アプリケーションによって脆弱性のあるパッケージまたはライブラリが使用されていることがよくあります。CVEスキャン機能をCI/CDパイプラインに組み込むことで、開発者はセキュリティテストを自動化し、コードがコードリポジトリにマージされるのを防ぎ、アラートを受け取ることができます。

CVEの認定基準とは

CVEが受け入れられて公開されるためには、特定の一連の条件を満たす必要があります。要件を満たすことで、バグと脆弱性を分離して区別する助けになります。CNAとしては、無数のCVEレポートに目を通しても、結局、そのほとんどが、開発者による数行のコード変更で修正可能なバグであることが判明するようなことは望ましくありません。以下は、CVEとして認定されるための基準の一部です。

修復可能性

脆弱性は修復可能である必要があります。つまり、エンドユーザーがその脆弱性に対するパッチを含むソフトウェア更新をインストールすることで、問題を解決できる必要があります。

証明可能性

レポートを提出するエンティティは、ドキュメントを介して申し立て対象の脆弱性を証明するか、ソフトウェアベンダーの確認を提示できる必要があります。

限定的な影響

脆弱性は、単一のソフトウェアまたはコードベースにのみ影響を及ぼすものである必要があります。脆弱性が複数の製品に影響を与える場合は、異なるCVEに分割する必要があります。

注意すべき点は、脆弱性がこれらすべての基準を満たしている場合でも、すぐに公開されない可能性があることです。公開を遅らせることで、ベンダーにパッチを開発する時間を与えることができます。これにより、ベンダーは、CVEが公開されると同時に修正を発表できます。

また、多くの企業は、コミュニティが脆弱性を検出してレポートするのを奨励するために、バグ報奨金プログラムを提供しています。バグ報奨金ハンターは、経験豊富なサイバーセキュリティの専門家であり、広範なテストを実行してアプリケーション内の脅威とエクスポージャーを特定します。

共通脆弱性評価システム (CVSS) とは

CVEにはさまざまな種類があり、重大度のレベルも、注意を要する度合いもそれぞれ異なります。CVEは常に公開されているため、共通脆弱性評価システム (CVSS) は、CVEを優先順位付けする方法を決定するのに役立ちます。

CVSSは、CVEに優先度レベルと重大度レベルを割り当てるための採番システムです。これは、CVEに0.0から10.0までの数値を割り当てて、その重大度を示すことで機能します。CVSSスコアが9.0から10.0までの脆弱性は重大と見なされ、早急なアクションが必要です。

CVSSは、企業がリスク管理と対応戦略を計画し、そのパッチ適用サイクルを優先順位付けする助けとなります。多くのセキュリティアドバイザリーは、脆弱性をCVSSスコアが深刻な順に上から並べたCVEのリストをリリースしています。

CVEの仕組み

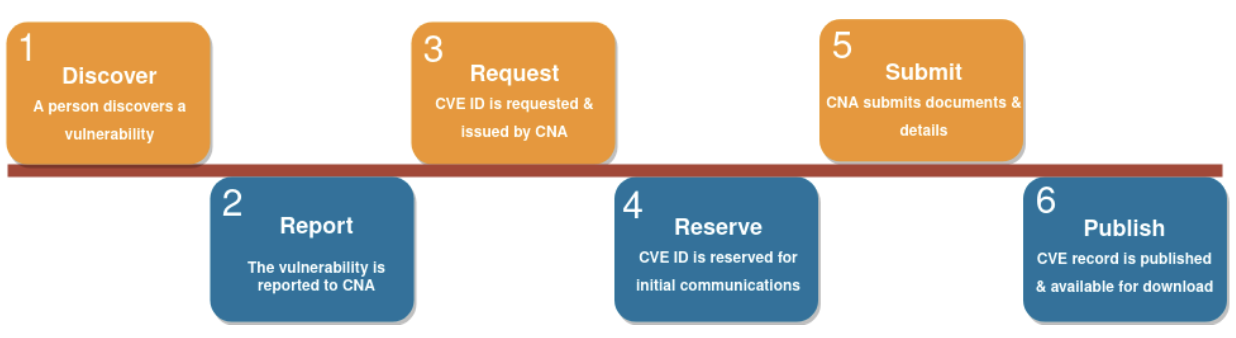

脆弱性が検出された場合、標準化されたCVEライフサイクルを経てから公開される必要があります。以下のイメージは、簡素化されたフローを示しています。

検出:このプロセスは、個人または組織が脆弱性を発見することから開始します。

レポート:脆弱性を検出した個人またはエンティティは、CVEプログラムパートナーにレポートを提出します。

リクエスト:CVEパートナー (CNA) は、脆弱性のIDを発行します。

予約:IDは、その特定の脆弱性用に予約され、CVEの初期段階の評価、およびさまざまな関係者間での関連するすべてのコミュニケーションで使用されます。

送信:CVEパートナーは、脆弱性の送信されたドキュメントを評価します。このドキュメントには、脆弱性またはエクスポージャーの存在、根本原因、脅威の種類、および影響を証明するために必要なすべての情報が含まれている必要があります。

公開:文書化されたすべての詳細が検証された後、CNAはCVEを公開します。

最新のCVEを常に把握することの課題

CVEは、最新のコンピューターシステムの脆弱性に関する貴重な情報を提供します。ただし、毎週分類するには大量すぎるうえ、すべてのCVEを組織の状況に適用できるわけではありません。これらの発表は、常に最新の情報を入手できてこそ有効です。

米国コンピューター緊急事態対策チーム (US-CERT) は、CVEに関する公共のセキュリティアドバイザリーサービスを提供する組織の1つです。これにより、最新のCVEが重大度順に並べられたニュースレターが毎週送信されます。常に最新の情報を入手しようとする場合は、CERT/CC脆弱性ノートデータベースのRSSフィードを購読して、リアルタイムの通知を受け取るというオプションもあります。

脆弱性管理プラットフォームは、組織のITセキュリティイニシアチブの有効性を高めることができます。これらのプラットフォームは、インフラストラクチャとアプリケーション内のアクティブな脆弱性を常に評価、調査、およびレポートします。グラフィカルダッシュボードは、現在の脅威ポスチャを俯瞰し、脆弱性を追跡して、段階的なパッチ適用情報を受け取るために役立ちます。

CVEソリューション

CVEは、新しい脆弱性に関する情報を広めるうえで主要な役割を果たし、組織がセキュリティの脅威に対抗するために不可欠です。

クラウドストライクのような脅威管理および脆弱性管理の統合プラットフォームは、CVEを調査し、脅威アクタープロファイルをタイムリーに分析するために役立ちます。CrowdStrike Falcon® Spotlightは、ITインフラストラクチャとアプリケーションの脅威をリアルタイムで分析します。詳細については、無料トライアルを開始してください。