脆弱性管理とは

脆弱性管理は、エンドポイント、ワークロード、システム全体のサイバー脆弱性を特定、評価、レポート、管理、修復する継続的で定期的なプロセスです。通常、セキュリティチームは、脆弱性管理ツールを利用して、脆弱性を検知し、さまざまなプロセスを使用して脆弱性に対するパッチの適用や修正を行います。

強力な脆弱性管理プログラムは、脅威インテリジェンスと、ITや事業運営に関する知識を使用して、リスクに優先順位を付け、脆弱性にできるだけ早く対処します。

脆弱性、リスク、脅威の違い

脆弱性とは、国際標準化機構(ISO 27002)による定義では「1つ以上の脅威によって悪用される可能性があるアセットまたはアセットのグループの弱点」です。

脅威は、脆弱性を悪用できるものです。

リスクとは、脅威が脆弱性を悪用したときに発生する事象です。未対応の脆弱性が脅威によって悪用されたことが原因で発生する可能性のある損害です。

脆弱性をランク付けし分類する方法

共通脆弱性評価システム (CVSS) は、無料のオープンな業界標準で、クラウドストライクとその他多数のサイバーセキュリティ組織がソフトウェアの脆弱性を評価し、脆弱性の重大度と特性を明らかにするために使用しています。CVSSベーススコアは0.0から10.0までですが、National Vulnerability Database (NVD) がCVSSスコアにさらに重大度評価を加えています。CVSS v3.0のスコアおよび関連する評価は以下のとおりです。

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

NVDではこのほか、共通脆弱性識別子 (CVE) のライブラリを定期的に更新しており、ランキングやその他の関連する情報(ベンダー、製品名、バージョンなど)を確認できます。CVEのリストは、MITRE Corporationの情報を基にしています。MITREは、1999年にCVEの文書化を始めた非営利組織です。文書には各脆弱性に関する基本情報がまとめられており、NVDと自動的に同期されます。

脆弱性管理と脆弱性評価の違い

脆弱性管理は脆弱性評価とは異なります。脆弱性管理は継続的なプロセスであるのに対して、脆弱性評価はホストやネットワークの1回限りの評価です。脆弱性評価は脆弱性管理プロセスの一部ですが、逆は当てはまりません。

脆弱性管理プロセス

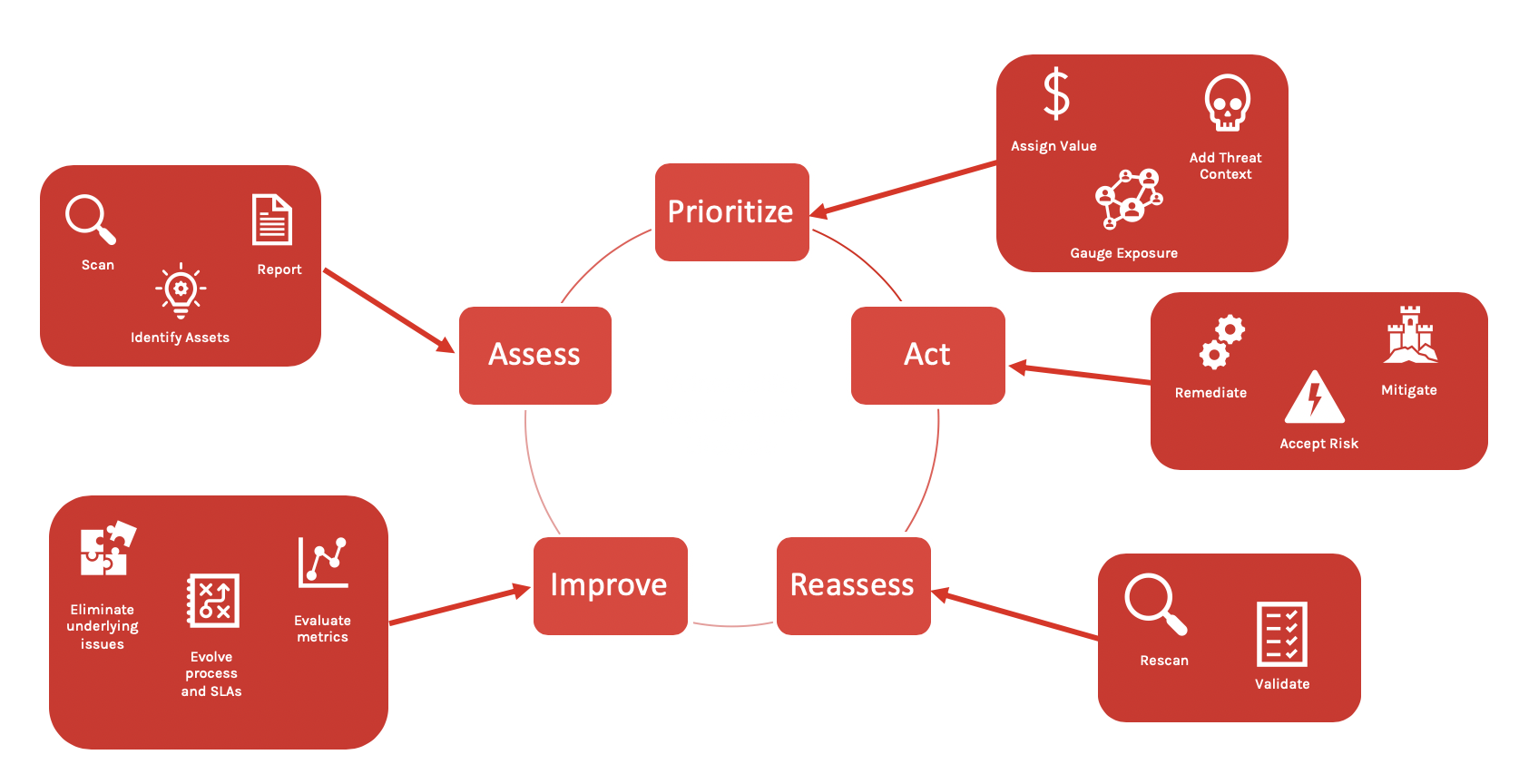

脆弱性管理プロセスには、脆弱性管理プログラムが従うべきステージがいくつかあります。サイクルの各ステージにはさまざまな定義方法がありますが、使用される用語が異なる場合でも、プロセスは一般に同じです。

脆弱性管理プログラムの事前作業

GartnerのVulnerability Management Guidance Frameworkでは、プロセス開始の前の「事前作業」を5つのステップに分類しています。

- ステップ1. プログラムのスコープを決定する

- ステップ2. 役割と責任を定義する

- ステップ3. 脆弱性評価ツールを選択する

- ステップ4. ポリシーとSLAを作成し、調整する

- ステップ5. アセットコンテキストソースを特定する

この事前作業ステージでは、ギャップを特定するために現在のリソース、プロセス、ツールを評価および測定します。

事前作業フェーズでは、セキュリティの専門家からプログラムのスコープを決定するうえで役立つ次のような質問を受けることになります。

- どのアセットを対象に脆弱性の有無を評価しますか?

- どのアセットやホストが保護対象として最も重要ですか?

- 誰がこのプログラムを管理しますか?その人はどのような役割と責任を持ちますか?

- 脆弱性が検知されたら、どのくらいの期間で修復する必要がありますか?どのようなポリシーやサービスレベル契約 (SLA) を定義する必要がありますか?脆弱性や弱点がないかアセットをどのくらいの頻度で評価しますか?

- ホストを効率よく管理またはスキャンするには、どのようなツールやソフトウェアが必要ですか?

- アセットをタイプ別にまとめたリストには何を記載しますか?もっと簡単に言うと、管理したいアセットのコンテキストは何ですか?

この情報を用意したら、脆弱性管理プロセスの実装を始めることができます。

脆弱性管理サイクルの5つのステップ

脆弱性管理サイクルには、主に次の5つのステージがあります。

- ステップ1. 評価

- ステップ2. 優先順位付け

- ステップ3. 行動

- ステップ4. 再評価

- ステップ5. 改善

脆弱性管理ソリューション:探す際の指針

既知の脆弱性への露出を管理することが、脆弱性管理者の主な責任です。脆弱性管理はスキャンツールを実行するだけのものではありませんが、高品質の脆弱性ツールやツールセットによって、脆弱性管理プログラムの導入と継続的な成功を劇的に改善できます。

市場には多くの選択肢とソリューションが溢れ、いずれも品質が優れていることを謳っています。脆弱性管理ソリューションを評価するときには、次の点に注意してください。

適時性が重要。適切なタイミングで脆弱性を検知できない脆弱性管理ツールは、あまり有効でなく、全体的な保護に貢献しません。これは、ネットワークベースのスキャナーの一般的な弱点です。スキャンが完了するまでには長時間かかり、古い情報を即時に生成するためだけに、組織の貴重な帯域幅の大部分が消費されます。ネットワークではなく、軽量のエージェントを利用するソリューションを選択することをお勧めします。

エンドポイントに対するパフォーマンスの影響が重要。エージェントベースのソリューションを提供すると謳う脆弱性スキャンベンダーが増えています。残念ながら、これらのエージェントの大半はサイズが大きく、エンドポイントのパフォーマンスに非常に大きな影響を与えます。そのため、エージェントベースのツールを探す際には、生産性に対する影響を最小限にするために、エンドポイントでほとんどスペースを消費しない軽量のエージェントを探してください。

リアルタイムの包括的な可視性が重要。どこに脆弱性があるかを瞬時に確認できる必要があります。従来の脆弱性ツールは可視性を妨げる可能性があります。ネットワークのスキャンには長時間かかって古い結果が示され、肥大したエージェントによって事業の生産性が低下し、サイズの大きいレポートは脆弱性に適切なタイミングで対処するうえでほとんど役に立ちません。Falcon Spotlightなどのスキャンレステクノロジーを使用すると、データをリアルタイムに表示し、対話形式で操作できます。単一の対話形式のダッシュボードに検索とフィルタリングの機能があり、組織のセキュリティに危険性をもたらす可能性のあるギャップがあれば直ちに対処できます。スキャンレスのソリューションであるため、常時稼働し、弱点がないか継続的に確認して脆弱性を特定します。

過ぎたるは及ばざるがごとし。組織は、特別なスキルを持つ担当者が必要な、複雑なセキュリティツールやソリューションをもはや必要としていません。多くの組織が現在利用しているのは、脆弱性管理ツールとともに、サイバーハイジーン、EDR(エンドポイント検知・対応)、デバイスコントロールなどを行うためのその他のセキュリティツールが含まれている統合プラットフォームです。これは最終的に、システムが保護されていないことに起因する攻撃から組織を保護します。

脆弱性管理に関するFAQ

Q:サイバー脆弱性管理とは何ですか?

A:サイバー脆弱性管理とは、サイバー攻撃のリスクを軽減するために、ITシステム、アプリケーション、ネットワークのセキュリティ上の脆弱性を特定、評価、優先順位付け、修復するプロセスです。

Q:脆弱性管理とはどういう意味ですか?

A:脆弱性管理とは、組織のデジタルインフラストラクチャに潜む脆弱性をスキャン、分析、緩和してサイバーセキュリティハイジーンを維持する継続的なセキュリティプラクティスのことです。

Q:脆弱性管理の役割は何ですか?

A:脆弱性管理の役割は、セキュリティ上の欠陥をプロアクティブに検知し、その影響を評価して、システムをエクスプロイトから保護するために適切な修復戦略を実装することです。

Q:脆弱性管理の5つのステップとは何ですか?

A:脆弱性管理の5つのステップは次のとおりです。

- 識別 – システムに脆弱性がないかスキャンします。

- 評価 – 特定した脆弱性のリスクレベルを評価します。

- 優先順位付け – 重大度と悪用可能性に基づいて脆弱性をランク付けします。

- 修復 – セキュリティ問題を解決するためにパッチ、更新、または緩和策を適用します。

- モニタリング – 脆弱性を継続的に追跡し、リスクレベルを再評価します。

Q:サイバーセキュリティに潜む脆弱性の主な4つのタイプは何ですか?

A:サイバーセキュリティに潜む脆弱性には、主に次の4つのタイプがあります。

- ネットワーク脆弱性 – ネットワークセキュリティ設定の脆弱性。

- オペレーティングシステム脆弱性 – 悪用される可能性のあるOSソフトウェアの欠陥。

- アプリケーション脆弱性 – ソフトウェアおよびWebアプリケーションのセキュリティ上の脆弱性。

- 人的脆弱性 – フィッシング攻撃や脆弱なパスワードなどのソーシャルエンジニアリングリスク。