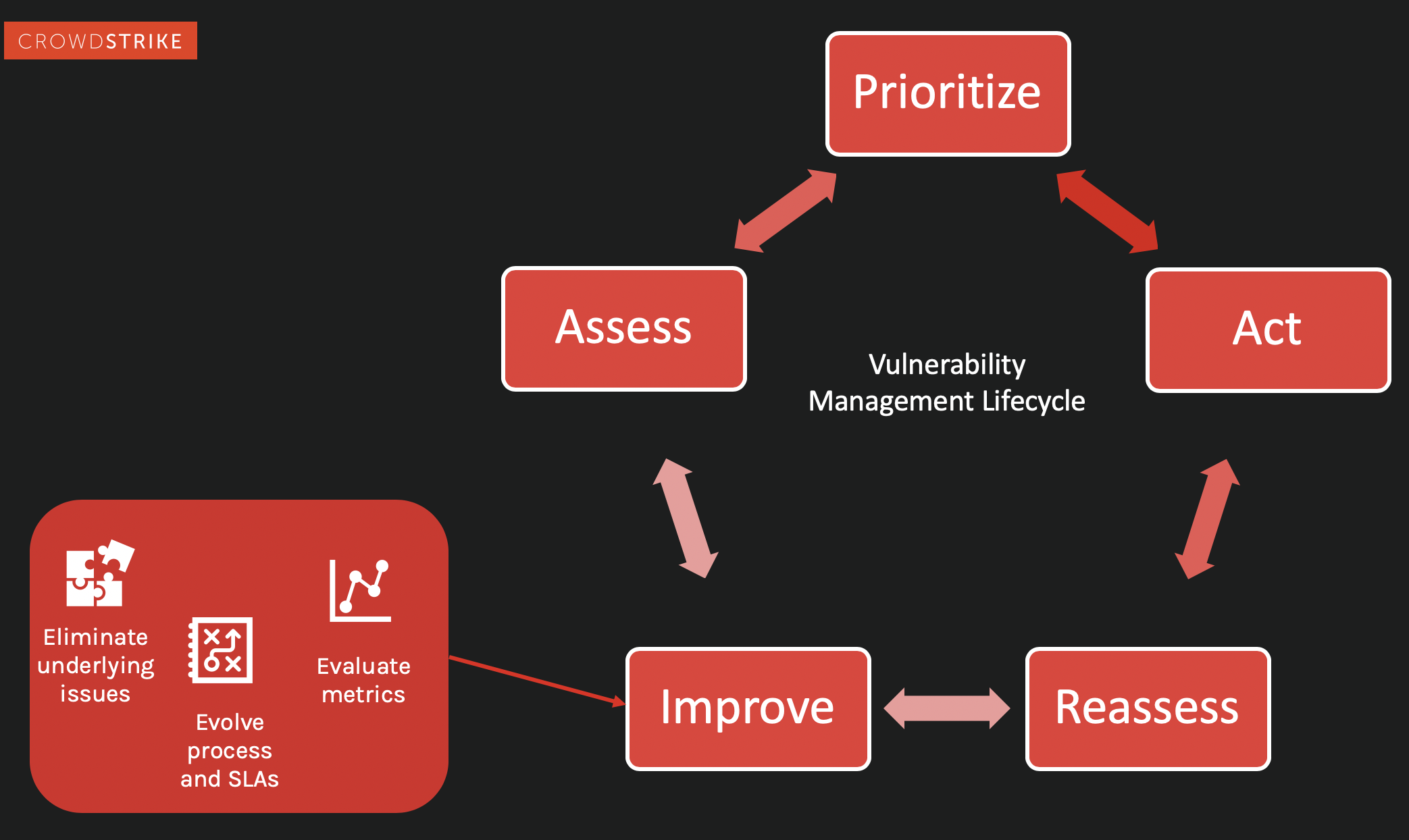

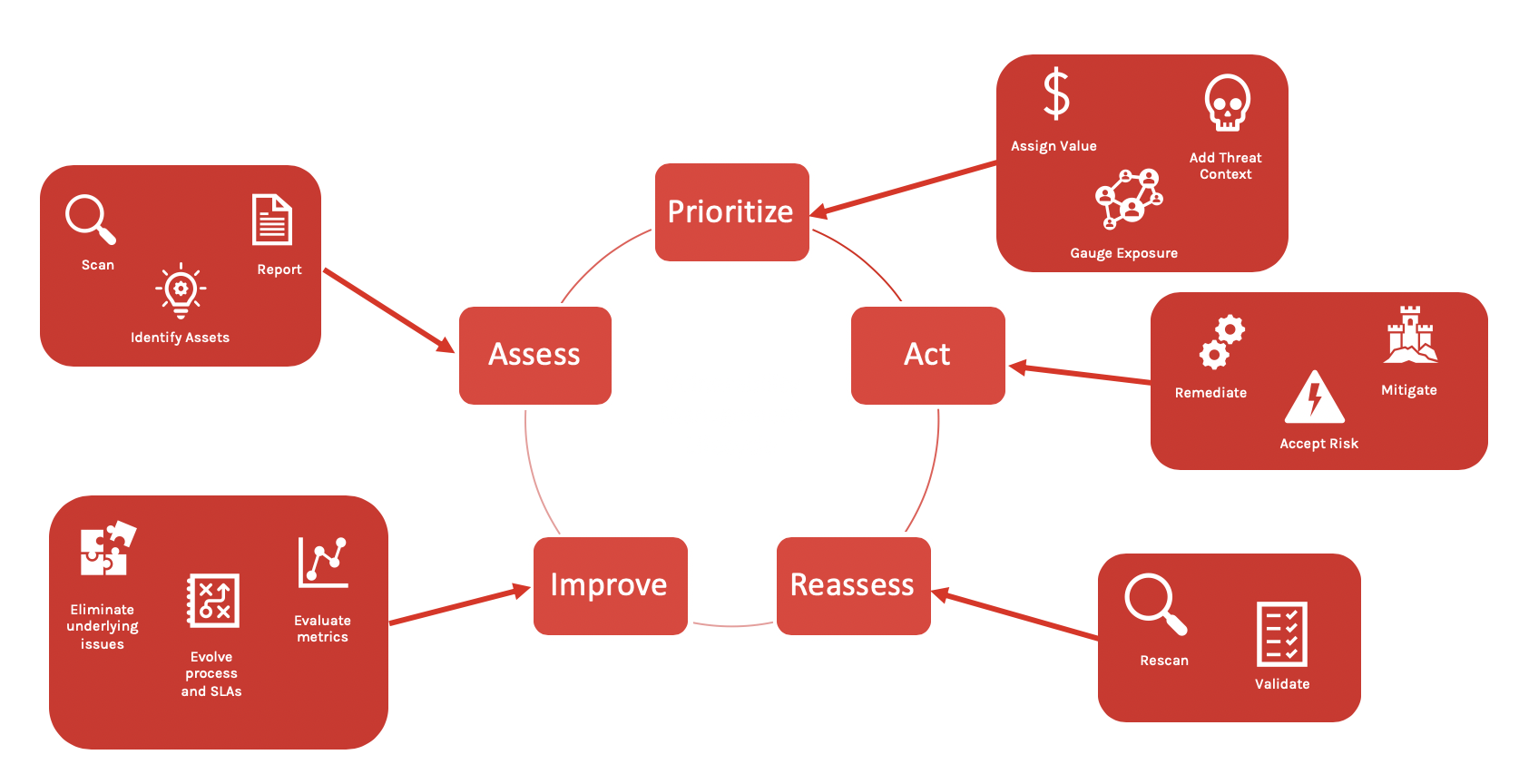

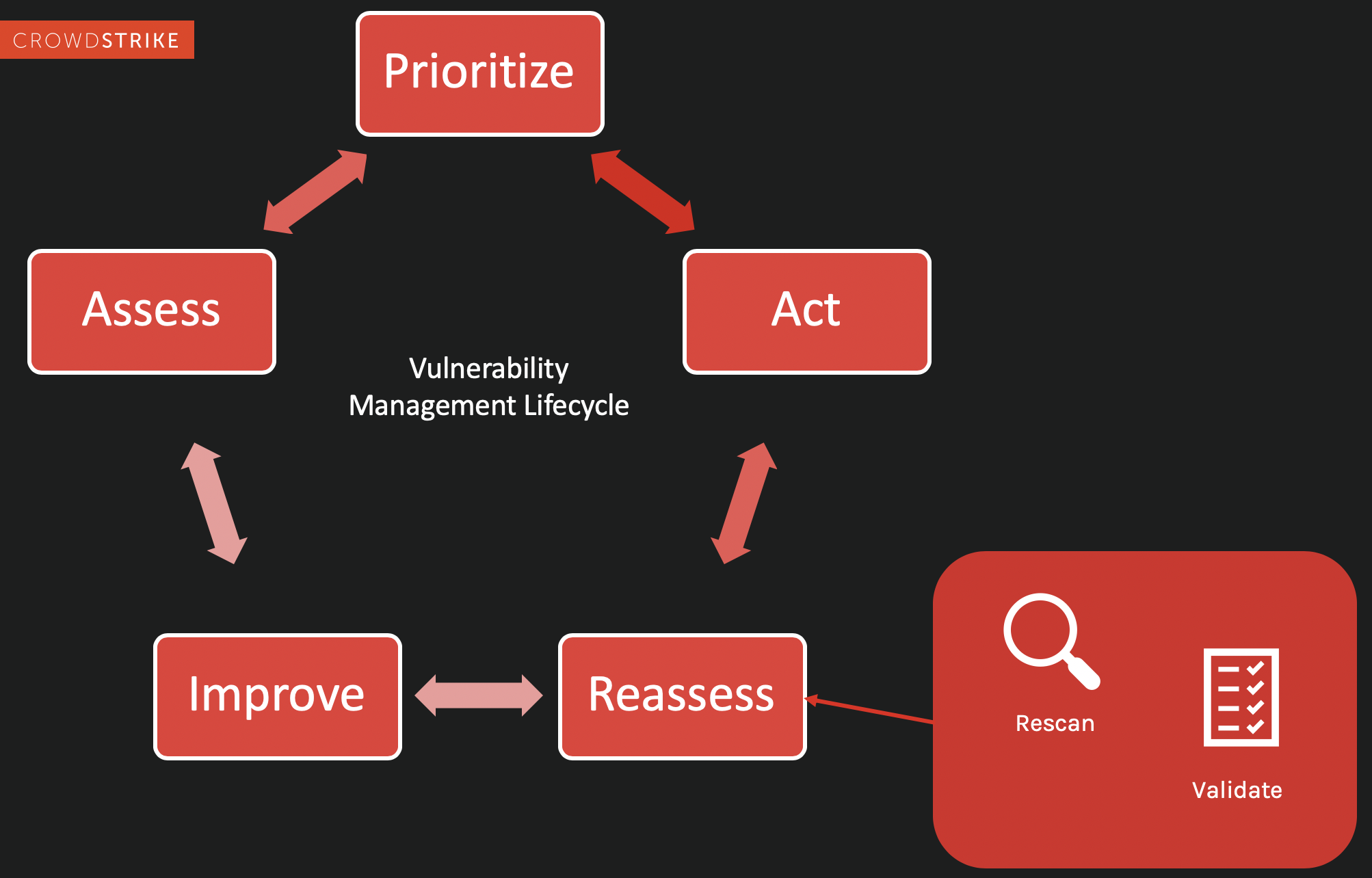

脆弱性管理のライフサイクルの5つのステップ

脆弱性管理サイクルには、主に次の5つのステージがあります。

- ステップ1. 評価

- ステップ2. 優先順位付け

- ステップ3. 行動

- ステップ4. 再評価

- ステップ5. 改善

ステップ1. アセットを評価する

サイクルの最初のステージは評価です。このステージでは、セキュリティアナリストが脆弱性の有無を評価するアセットを絞り込んで定義します。次のステップは、脆弱性がないか各アセットを評価して、どのアセットが危険にさらされていて、パッチの適用やさらなる調査と修復を必要としているかを判断できるよう、レポートを生成することです。

脆弱性評価でよく採用されるアプローチが2つあります。ネットワークベースのソリューションを使用するものと、各アセットに設置されたセンサー(エージェント)を使用するものです。

レガシーのネットワークベースのソリューションの場合、すべてのエンドポイントがネットワーク上に存在している必要があります。脆弱性評価ツールがネットワーク内のデバイスにクエリを実行し、スキャンを実施します。ネットワークベースのスキャンに伴う課題には、アクセスの問題や限定的な可視性といったものがあります。アセットがネットワークに接続されていない場合、セキュリティアナリストには何が危険にさらされているかを知る術がありません。また通常、レガシーのネットワークベースのソリューションの場合、完全な可視性を得るには認証情報が必要になります。脆弱性スキャンを正常に完了するために必要な認証情報レベルを組織がどのように管理しているかを見ると、多くの場合、階層化され複雑化しています。そのために、どのアセットが安全で、どのアセットがそうでないかの全体像が不完全になる可能性があります。また従来の脆弱性ソリューションの場合、ツールにプラグインが追加されていることがよくあり(コンポーネントの数が数百や数千になることもあります)、そのすべてが組織の既存のソフトウェアと「うまく連携する」とは限りません。そうなると、ホストのスキャンにかかる時間が長くなり、そのうえ正常に機能している環境が中断される可能性があります。

エージェントベースの評価では、個々のアセットに設置されたセンサーを使用する必要があります。今日のエージェントベースの脆弱性スキャナーでは、ほとんどの場合、場所を取る大きなエージェントを設置しなければなりません。そのサイズはエンドポイントに広く負担がかかるほど大きいのが一般的で、エージェントでスキャンを実行すると、システムのダウン、弱体化、クラッシュを引き起こすことがあります。

レガシーネットワークとエージェントベースのスキャンツールのパフォーマンスに大きく影響を及ぼすため、多くの場合、一度にスキャンできるのが環境の一部のみであり、評価プロセスに時間がかかります。慎重に作業を進めるか、システムをセグメント化することで、セキュリティチームは接続のハングアップやシステムのクラッシュを回避できます。ただしそのために、関連するすべてのホストで脆弱性がないかタイミングよくチェックし、あれば解決するという目的が阻害されます。

スキャン後、こうしたレガシーソリューションではレポートが生成されます。非常に詳細にわたるドキュメントであるため、いったんふるいにかけなければアナリストは修復の対象となる領域を正確に特定できません。このタイプのスキャンとそのレポート作成方法にはもう1つ、適時性という同じような課題があります。レポートが生成された途端に情報が古くなります。新しく現れた脆弱性が何か月も検知されないままになる可能性があります。

現在、クラウドテクノロジーと軽量エージェントアーキテクチャのおかげで、最新の脆弱性管理ツール(CrowdStrike Falcon®プラットフォームに組み込まれている脆弱性管理ソリューションであるFalcon Spotlight™など)は常時稼働できるようになりました。スキャンレスソリューションとして機能し、データがクラウドに保存されているため常に利用可能であることから、脆弱性管理チームはさまざまな脆弱性をすぐに確認できます。データをリアルタイムで使用できるため、スキャンはある特定の時点のプロセスではなく、中断なく実施される継続的なプロセスです。

すべてのアセットの評価が完了したら、次のステージで脆弱性に優先順位を付けます(ソリューションの候補については、「脆弱性管理ソリューション:探す際の指針」に進んで確認してください)。

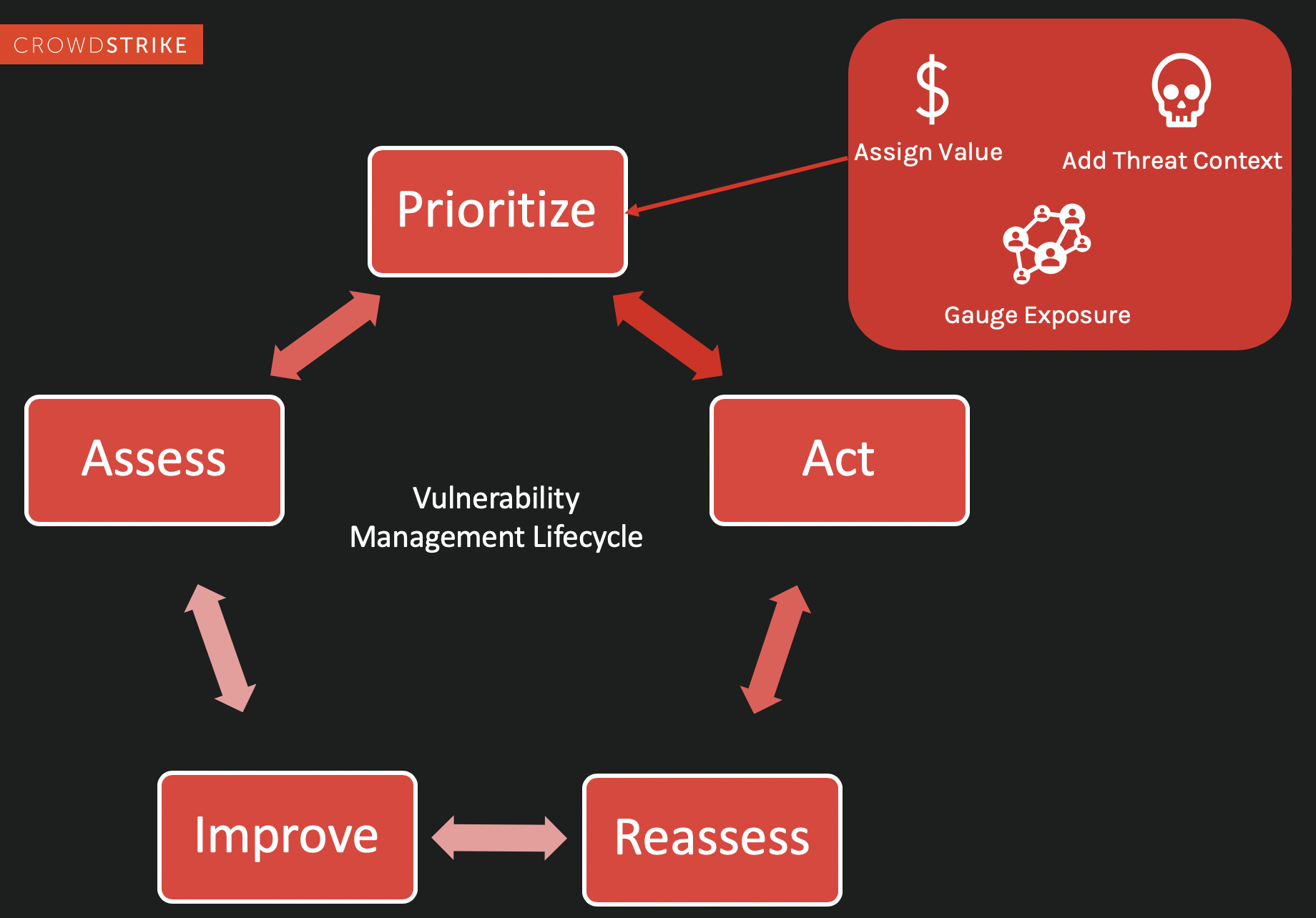

ステップ2. 脆弱性に優先順位を付ける

弱点があるか露出される可能性があるアセットとシステムについてのデータを収集したら、実際の作業が始まります。サイクルのこのステージでは、VMチームは、次のステージのアクションを決定するために以下の3つのステップを実行します。

1. 価値を割り当てます。ここで、事前作業の内容が重要になります。どのアセットが重要であるかは特定済みであるため、調査対象の各アセットに優先順位を付けるのは難しくないはずです。

2. 優先順位付けされたアセットのリストを使用して、各アセットの脅威エクスポージャーを評価する必要があります。このためにはアセットごとにリスクのレベルを判断しなければならず、調査とリサーチが必要になります。

3. レポートに脅威コンテキストを追加します。優秀なセキュリティ運用チームと情報交換しながら、高性能のエンドポイントセキュリティツールセットを使用すると、とても効果的です。脅威インテリジェンス(内部で収集したものとサードパーティから提供されたものの両方)について深掘りすると、ステップ1と2で評価し優先順位を付けたリスクレベルが大きく変わることがあります。

Expert Tip

CrowdStrike Falcon®プラットフォームは、Falcon Spotlightを介して脆弱性を表示および評価できる包括的なソリューションです。CrowdStrike Falcon® Intelligenceは、脆弱性評価を備えているほか、プラットフォーム内に脅威インテリジェンスデータを統合できる業界唯一のソリューションでもあります。そのデータは、クラウドストライクの最先端の脅威ハンター、リサーチャー、インテリジェンス専門家によって継続的に更新され、国家主導型アクター、サイバー犯罪組織、ハクティビストグループといった攻撃者に関する実用性の高い情報が、その悪意のあるアクティビティ、標的型攻撃、標的にされた業界とともに提供されます。また、この情報を特定のCVEに結び付けて、組織の保護に一番よい方法に直結するデータが提供されます。

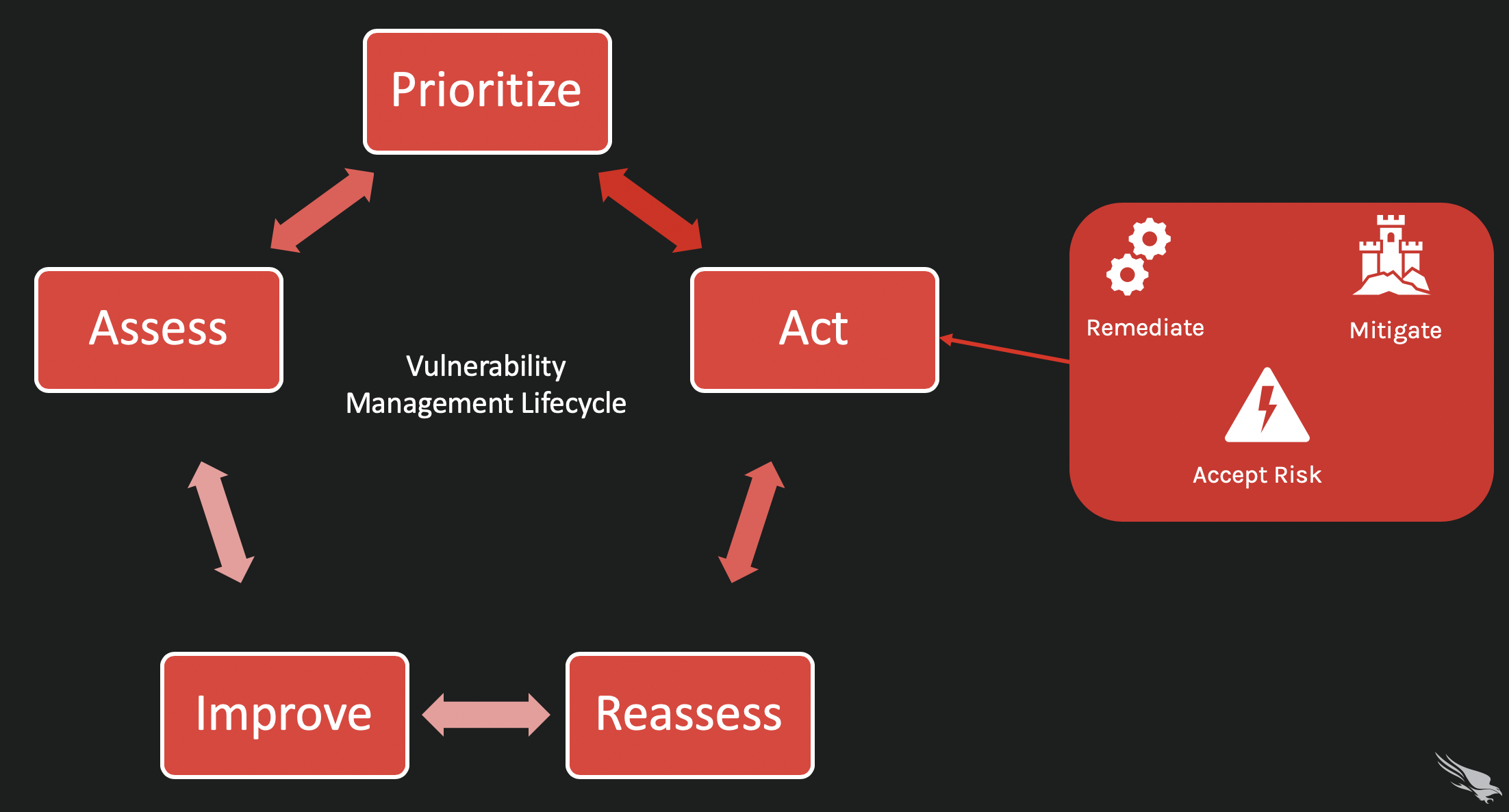

ステップ3. 行動

優先順位付けステージで集めた情報をどのように活用すればよいでしょうか。選択肢が3つあります。

- 脆弱なアセットがシステムに及ぼすリスクを受け入れます。アセットやシステムが重大ではない場合に候補となる選択肢であり、エクスポージャーの脅威はごくわずかです。

- 脆弱性を軽減するか、攻撃者による脆弱性の悪用を不可能または困難にする戦略や手法を策定します。これで脆弱性が取り除かれるわけではありませんが、すでに導入したポリシーや保護機能によってシステムの安全性が維持されます。

- 脆弱性を完全に修復します。これは、脆弱性が高リスクであると知られている場合や組織の重要なシステムやアセットの一部である場合に推奨される選択肢です。アセットが攻撃の入口として悪用される前に、そのアセットにパッチを適用するかアップグレードしてください。

ステップ4. 再評価

脆弱性リストに優先順位を付け、エクスポージャーのレベルに基づいてアクションを割り当てたら、次は作業内容の再評価とチェックを行います。再評価を行うことで、先に決めておいたアクションがうまく機能したかどうかや、同じアセットをめぐって新しい問題が生じているかどうかがわかるため、作業を検証し、必要に応じて解決済みの問題をリストから削除したり、新たな問題をリストに追加したりすることができます。再評価ステージは、チームが進めている取り組みのメトリックを上層部に報告する場合にも便利です。

ステップ5. 改善

これは脆弱性管理サイクルの最後のステージです。優れた脆弱性管理プログラムとは、着実な改善、脆弱な防御態勢の強化、根本的な問題の排除に向けた積極的な取り組み、事前作業フェーズの再評価、最初に掲げた事前作業に関する質問の再確認を目的としたものです。脆弱性ライフサイクル全体を定期的に確認し、進化と改善の方法を模索することで、攻撃者が組織の脅迫に悪用する可能性のあるあらゆる種類の脆弱性をプロアクティブに防御できます。