次世代SIEMの完全ガイド

次世代SIEMの完全ガイド

最高レベルのセキュリティオペレーションセンターを構築するのは容易ではありません。それを維持するのはさらに困難です。ここでは、すべての組織が取り入れるべき、セキュリティオペレーションセンターに関する4つのベストプラクティスについて説明します。

1. 最初に戦略を定義する

組織のSOCを確立する際の最初のステップは、組織のビジネス目標に沿った明確な戦略を定義することです。戦略を定義するプロセスにおいては、企業全体を評価する必要があります。この評価過程で、既存のアセットやリソースのインベントリーを構築し、ビジネスに存在する、攻撃者に悪用されるおそれのあるギャップや潜在的な脆弱性を見極めることができます。

戦略の立案におけるもう1つの重要な側面として、明確かつ包括的なプロセスセットの策定があります。SOCチームはこれらのプロセスに従って、モニタリング、検知、対応、レポートなどのあらゆる運用業務を導き出します。

脅威の状況が複雑さを増している現状を考慮すると、新たに生じるリスクにも対応できるよう、組織は戦略およびプロセスを絶えずレビューして更新する必要があります。同様に、組織全体としても、ビジネスの全体的な健全性とパフォーマンスが保たれるよう、基本的なセキュリティ運用およびベストプラクティスを意識することが求められます。

2. 組織全体で可視性を実現する

SOCが保護できるのは既知のアセットだけです。同時に、どのデバイスもネットワークセキュリティを損なうものになる可能性があります。そのため、SOCは、ネットワーク、データベース、デバイス/エンドポイント、Webサイト、情報ストアを含むすべてのデジタルアセットを特定し、個々のデータログを単一のモニタリングおよび分析機能に組み込むことが重要です。また、サードパーティのサービスの使用とアセット間を流れるトラフィックをマッピングすることも重要です。これは、このようなアクティビティから脅威が生じる可能性があるためです。

エンドツーエンドの可視化を実現すれば、各アセットを個別に保護するだけでなく、組織の一般的な振る舞いとアクティビティを包括的に把握することも可能になります。このようにすれば、セキュリティテクノロジーやセキュリティツールが、容易にリスクの特定と優先順位付けを行い、将来の修復アクションを推奨できるようになります。

3. テクノロジースタックを確立する

SOCは単一のアセットではなく、組織を守るために連携する、人員、プロセス、テクノロジーの組み合わせです。テクノロジー面では、セキュリティセンターのデジタルバックボーンを構成する多くの重要なコンポーネントがあります。これらには以下が含まれます。

- ネットワークとデバイスのセキュリティフィードのデータを集約して関連付けるSIEM(セキュリティ情報およびイベント管理)システム

- 異常な振る舞いやアクティビティを検知するデジタル評価およびモニタリングシステム

- ファイアウォールやアンチウイルスソフトウェアなどの防御ツール

- 人工知能 (AI) と機械学習 (ML) を使用して不審なアクティビティを認識し、SOC内でエスカレーションする脅威検知ツール

- インテリジェントな自動化を使用して低レベルのセキュリティ脅威と日常的なインシデントに自動的に対応する脅威対応機能

脅威の状況はますます巧妙化し、グローバルな事業運営が複雑化しているため、組織は最新のデジタルテクノロジーを活用して、サイバー攻撃者の一歩先を行く必要があります。次世代のクラウドベースのセキュリティソリューションは、組織がツールをすばやく展開し、新たな脅威に対応するための更新や適応の機能をサポートする上で、重要な役割を果たします。CrowdStrike Falcon®®プラットフォームは、組織のすべてのアセットに対し、リアルタイムかつ継続的な可視化とセキュリティを提供する、クラウドネイティブセキュリティソリューションです。このソリューションは、SOCの主要な側面の多くだけでなく、非常に巧妙な脅威に対応して管理する専任のチームを組み合わせたものです。

4. インテリジェントな自動化と人的資源を組み合わせて脅威に対応する

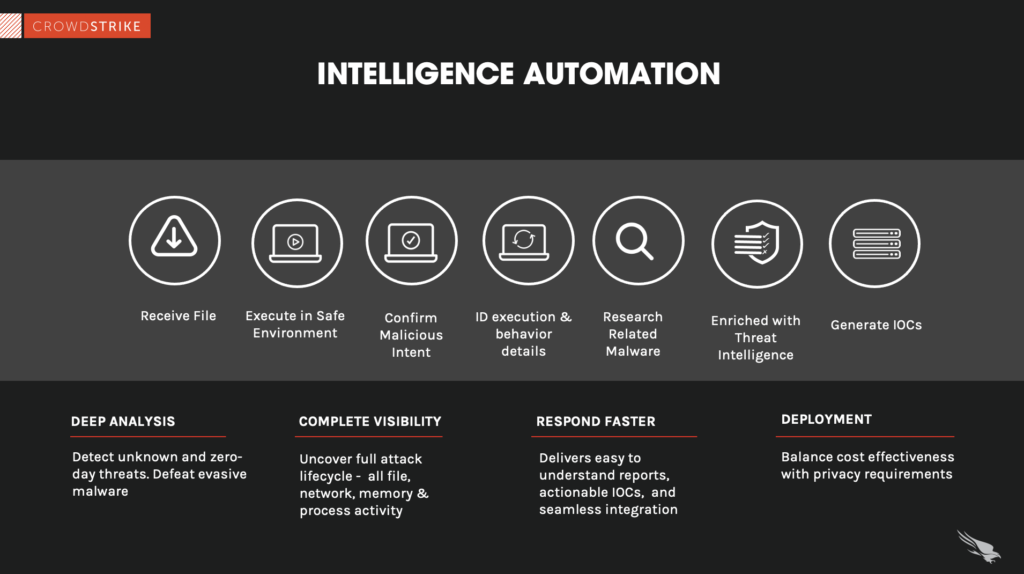

非常に成熟したSOCは、脅威インテリジェンスの自動化と人間によるモニタリングを組み合わせてセキュリティを管理しています。通常、脅威モニタリングおよび検知ツールは防御の最前線を提供し、リスクを特定して優先順位付けします。比較的低レベルの脅威は自動化で対処できますが、より高度なリスクには人間の介入が必要です。高度なスキルを持つセキュリティ専門家とAIを活用したソリューションを組み合わせることにより、組織はネットワークとアセットの安全性を確保するだけでなく、それを行う際の時間、コスト、労力を最小限に抑えることができます。

テクノロジーの進歩に伴って、検知ツールの精度と各リスクを評価する機能は向上し続けています。さらに、AIツールやMLツールと同じように、サイバーセキュリティで使用されるツールは時間とともに機能が向上しており、増加し続けるデータを活用することでベースラインアクティビティを詳細に把握して異常を検知しています。最先端の自動化システムは、振る舞い分析を使用して、これらのツールに通常の日常業務と実際の脅威の違いを「教える」ことにより、人間がより優先度の高い作業に注力できるようにします。

セキュリティオペレーションセンターの評価

アラート疲れが日常的になると、存在する可能性があるギャップに気付くのが難しくなります。さらに、最新の傾向、テクノロジー、プロセス、脅威インテリジェンスを把握し続ける余裕すらなくなってしまいます。

CrowdStrikeセキュリティオペレーションセンター (SOC) 評価は、組織がセキュリティモニタリングおよびインシデント対応機能を成熟させる方法をすばやく理解するのに役立つものであり、それらの機能を次のレベルへと引き上げます。

SOC評価には以下が含まれます。

- 魅力的なワークショップ:クラウドストライクの専門家が、インタラクティブなワークショップで既存のSOC運用に関する情報を収集し、ベストプラクティスを共有します。

- 詳細レポート:ワークショップ、ドキュメント分析、フォローアップディスカッションに基づいた、詳細なカスタムレポートが提供されます。

- 優先順位付けされた改善領域:この評価には、サイバーセキュリティインシデントを効果的に検知してそれらに対応するSOCの機能を強化して改善する、優先順位付けされた推奨事項のロードマップが含まれます。

次世代SIEMおよびログ管理のための世界をリードするAIネイティブプラットフォームをお試しください

SIEMとログ管理のための最高水準のAIネイティブプラットフォーム、CrowdStrike Falcon®プラットフォームでサイバーセキュリティを強化しましょう。ペタバイト規模でのセキュリティログを体験してみてください。クラウドネイティブ型または自己ホスト型での展開が可能です。ボトルネックの生じない、強力でインデックスフリーのアーキテクチャを利用してデータをロギングすれば、1日あたり1PB以上のデータを取り込んで脅威ハンティングに役立てることができます。リアルタイムの検索機能により攻撃者をしのぐスピードで対策を実施できます。複雑なクエリを実行しても、そのレイテンシーは1秒未満です。360度の可視性によりデータを統合してサイロ化を解消し、セキュリティ、IT、DevOpsチームがシームレスに脅威のハンティング、パフォーマンスのモニタリング、コンプライアンスの確保を行うことができます。30億件ものイベントにわたる作業でも1秒未満で実施できます。