フィッシング攻撃とは

フィッシングは、脅威アクターが本物の企業や個人になりすまして、ユーザー名、パスワード、クレジットカード番号などの個人情報を盗み取ろうとするサイバー攻撃の一種です。これらの攻撃は通常、信頼できる送信元を装った、偽のEメール、テキストメッセージ、電話、その他の通信手段を使用して行われます。

フィッシングの目的は、疑うことを知らない犠牲者をだまして、悪意のあるリンクをクリックする、有害なファイルをダウンロードする、ログイン認証情報などの機密情報を明かすといった行動を取らせることです。巧妙なフィッシング攻撃では、人間の心理を悪用したソーシャルエンジニアリング手法が使用されています。これらの攻撃では、切迫感、恐怖、好奇心を煽ることで、犠牲者が要求の真正性を確認することなく、急いで行動に移すように仕向けます。

テクノロジーの進化に伴い、フィッシングの手口も進化するため、フィッシング攻撃はますます巧妙になり、検知しづらくなっています。セキュリティ意識が高まり、セキュリティ対策が向上しているにもかかわらず、フィッシングはいまだに最も蔓延しており、最も大きな被害を与えるサイバー犯罪の1つです。フィッシングについて理解し、このような詐欺を見抜く方法を知ることは、今日のデジタル時代において企業や個人のデータを保護するうえで必要不可欠です。

フィッシングの仕組み

IT部門からの緊急のセキュリティアラート、人事部門からの休暇ポリシーの改定、ドキュメントの共有リクエストなど、古典的なフィッシングの手口には誰でも遭遇したことがあるでしょう。これらの攻撃はさまざまな形態で行われます。フィッシングは、コストが低く、個人データや企業のシステムへのアクセスに成功する確率が高いため、今でもサイバー犯罪者が好んで使用する方法です。

フィッシング攻撃では、標的のソーシャルメディアフィードを詳しく調べるといったソーシャルエンジニアリングの手法を使って個人情報を収集し、本物そっくりのメッセージを作成します。多くの場合、攻撃者は経営幹部、上級管理職、信頼できるサプライチェーンパートナーになりすまして標的の受信者をだまし、不正な要求を実行させます。

フィッシング攻撃は、正式な連絡の文体や形式を真似て巧妙に作成されているので、本物のメッセージとの区別が困難です。偽のメッセージは、電信送金の承認、請求書の支払いの処理、機密情報の提供など、差し迫った問題があることを強調します。このような内容により切迫感を煽られた受信者は、要求の真正性を確認することなく、急いで行動してしまい、まんまと攻撃者の手の内にはまってしまいます。フィッシング攻撃では、このようにソーシャルエンジニアリングと切迫感が併せて使用されるため、非常に効果的であり、個人および組織両方に対する脅威であり続けています。

フィッシング攻撃の進化

フィッシング攻撃は、技術の進歩に対応し、巧妙さを増しながら、長い年月をかけて大きく進化してきました。この進化について詳しく見ていきましょう。

初期のフィッシング詐欺(1990年代中盤)

初期のフィッシング攻撃は、個人を標的としてEメールで行われていました。攻撃者は、銀行やオンラインサービスといった正式の送信元になりすました偽のメッセージを送信します。これらの詐欺では、基本的なソーシャルエンジニアリング戦術を利用して受信者をだまし、個人情報を明かさせます。

スピアフィッシングとホエーリングの登場(2000年代中盤)

フィッシングの手口は、スピアフィッシングやホエーリングといった新たな手法によってますます巧妙になっていきました。スピアフィッシングは、パーソナライズされたメッセージを使用して特定の個人や組織を標的にし、ホエーリングは著名な経営幹部を標的にします。これらの攻撃は、信頼を悪用して人の行動を操るために、標的の被害者に合わせて高度にパーソナライズされています。

複数プラットフォームへの拡大(2010年代)

インターネットの利用が拡大し、オンラインプラットフォームが多様化するにつれ、フィッシングの戦術はソーシャルメディア、メッセージングアプリケーション、モバイルデバイスにまで拡大しました。攻撃者は、マルチプラットフォーム攻撃を使用することでより広範囲の標的にリーチし、成功率を高めました。

高度な技術の導入(現在)

現在、フィッシング攻撃はAIなどの新たなイノベーションを利用して、有効性を高めています。AIを利用することで、詐欺師はよりわかりやすいメッセージを作成し、攻撃を拡大し、あらゆる言語でメッセージを送信できるようになりました。大規模言語モデル (LLM) によって、攻撃者はフィッシングEメールの文法の間違いや独特の癖を簡単に修正できるようになり、ネイティブスピーカーのような文章を作成できるようになりました。

2023年版脅威ハンティングレポート

2023年版脅威ハンティングレポートでは、クラウドストライクのCounter Adversary Operationsチームが、攻撃者の最新の手口を明らかにし、侵害阻止に役立つ知識とインサイトを提供しています。

今すぐダウンロードフィッシング攻撃の種類

Eメールフィッシング

Eメールフィッシングは、攻撃者が主にEメールを使用して悪意のあるリンクや添付ファイルを送るもので、今でも最も一般的な形態のフィッシング手法の1つです。これらのEメールの多くは、銀行、ソーシャルメディアプラットフォーム、オンラインサービスなどの正当な送信元になりすまし、緊急の依頼や魅力的なオファーなどを使って受信者をだまして、悪意のあるリンクをクリックさせたり、ウイルスに感染している添付ファイルをダウンロードさせたりします。例えば、よく知られている銀行になりすましてEメールを送り、受信者に口座情報を更新するように求め、偽のログインページへのリンクをクリックさせて、認証情報を盗み取ります。

スピアフィッシング

スピアフィッシングは、パーソナライズされたメッセージで特定の個人または組織を狙い撃ちする、標的型のフィッシング攻撃です。攻撃者は、ソーシャルメディアのプロフィールや企業のWebサイトなど、さまざまな情報源から標的に関する情報を収集して、本物そっくりのメッセージを作成します。スピアフィッシングでは通常、受信者の興味や関心、職務、組織内での関係を反映した詳細情報が使用されます。例えば、攻撃者は上司になりすまして従業員にEメールを送り、緊急であるという取引を行うために機密性の高い財務情報を送るように要求します。

ホエーリング

ホエーリング攻撃は、CEOやCFOなどの上級幹部を標的として、重大な機密データや金融資産へのアクセス権を手に入れます。攻撃者は、このような役職に付随する権限や信頼を悪用して受信者をだまし、要求に従わせます。例えば、攻撃者はCEOになりすましてCFOにEメールを送り、通常の承認プロセスを省略して、企業買収のために緊急の電信送金を行うように指示します。これは、CFOのCEOからの指示に迅速に対応したいという願望を悪用したものです。

スミッシングとビッシング

SMSフィッシング(スミッシング)はSMSメッセージを、音声フィッシング(ビッシング)は音声通話を使用して行われるフィッシング攻撃です。スミッシングでは、正式な送信元になりすましてテキストメッセージを送信します。多くの場合、悪意のあるWebサイトへのリンクが含まれているか、偽の電話番号に電話をかけるよう指示されます。ビッシングは電話を使用して犠牲者をだまし、パスワードやクレジットカード番号などの機密情報を明かさせます。ビッシング攻撃の例としては、詐欺師が銀行の担当者になりすまして犠牲者に電話をかけ、電話で口座情報の確認を求めるといったものがあります。

ソーシャルメディアフィッシング

ソーシャルメディアフィッシング攻撃では、ソーシャルネットワーキングプラットフォームのユーザーを標的とし、悪意のあるリンクが含まれるダイレクトメッセージや投稿を送信します。攻撃者は、偽のプロフィールを作成するか、正当なアカウントをハッキングして、友人や信頼できる連絡先から送信されたように見せかけたフィッシングリンクやメッセージを拡散します。一般に、このようなメッセージは、マルウェアに感染したWebサイトや、ユーザーの認証情報を盗むことを目的とした偽のログインページにユーザーを誘導します。

アプリケーションフィッシング

アプリケーションフィッシング(アプリケーション内フィッシングとも呼ばれます)は、正規のアプリケーションからユーザーを狙います。攻撃者は、正規のアプリケーション内に偽のログイン画面や悪意のあるポップアップメッセージを作成してユーザーをだまし、ログイン認証情報や個人情報を入力させます。この形態のフィッシングは、アプリケーションに対するユーザーの信頼を悪用し、ユーザーのアカウントやデバイスに不正アクセスします。

フィッシング攻撃の見分け方

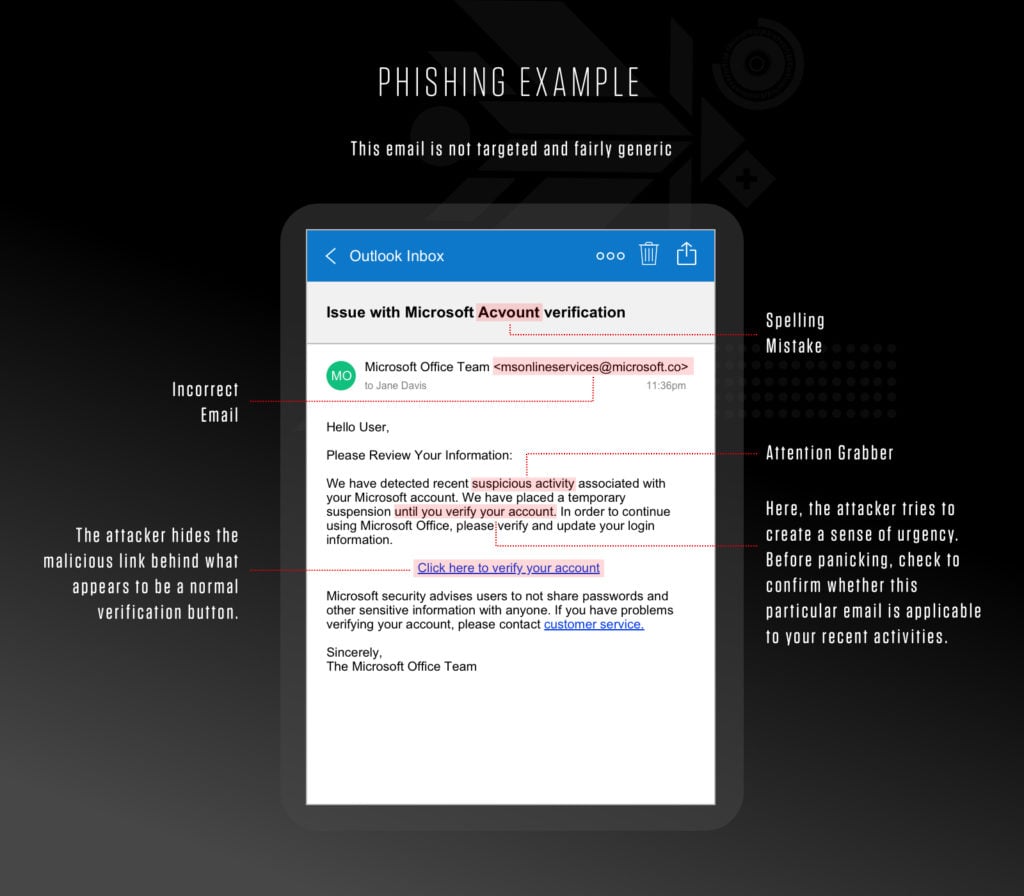

共通の特徴

フィッシングEメールには、見分けるのに役立つ共通の特徴がいくつかあります。

典型的な特徴には、次のものがあります。

- すぐに行動しなければならないと思わせる、緊急性を感じる表現

- 用語や文法の間違い。これは通常、急いで作成されたメッセージであることを示しています。

- 個人宛てではなく、「ユーザーの皆様へ」といった一般的な挨拶

- すぐに行動に移さなかった場合にどうなるかの脅し文句

- ユーザー名、パスワード、クレジットカード番号などの個人情報を要求する

- 正式なWebサイトのアドレスに一致しない疑わしいリンク、または短縮URLの使用

- 予定外の添付ファイル、特に実行可能ファイル(.exeファイルなど)または.zipファイル

- 送信元が正式な組織であるように見えるが、ドメイン名が微妙に変更されている(例:amazon.comではなくamaz0n.com)

- 連絡先情報やEメール以外で送信者に連絡する方法が記載されていない

- 個人情報を渡さないと手に入れられない、話のうますぎるオファーや賞品

URLとドメイン名の分析

フィッシング攻撃を見抜くには、URLとドメイン名を分析することが重要です。確認すべき主な項目を以下に示します。

- Webアドレスを細かく調べる:正式なサイトを装ったドメイン名に、微妙なスペルの間違いや文字の置き換えがないか調べます。例えば、フィッシング攻撃では、文字の「o」をゼロに置き換えた「www.amaz0n.com」のようなドメインが使用されます。

- HTTPSが使用されているか確認する:URLに「https://」が含まれているかを調べて、サイトが安全であることを確認します。正式なWebサイトでは、HTTPSを使用してWebサイトとユーザー間で送信されるデータを暗号化しています。

- 短縮URLを避ける:悪意のあるWebサイトにリダイレクトされる可能性がある、短縮URL(bit.ly、t.coなど)はクリックしないようにします。必ず完全なURLにアクセスして、真正性を確認してください。

検証方法

メッセージと送信者の真正性を検証することは、フィッシング攻撃の被害に遭わないようにするために必要不可欠です。効果的な検証方法をいくつかご紹介します。

組織に直接連絡する:必ず、自力で取得した公式の連絡先情報を使用して、要求の正当性を確認します。例えば、パスワードのリセットや財務情報などの機密情報を要求するEメールを受け取った場合は、公式Webサイトなどの信頼できる情報源からの連絡先情報を使用して、その組織に直接問い合わせます。

個人情報の要求を検証する:個人情報を要求するEメール、電話、メッセージには注意します。一般に、正式な組織が事前の取り決めなしに、Eメールや電話で機密情報を要求することはありません。

- 送信者情報を詳しく調べる:送信者のEメールアドレスと名前を注意深く確認します。多くのフィッシングEメールでは、正式な組織のものに似ているが、微妙に異なるスプーフィングされたEメールアドレスや名前が使用されています。

フィッシング攻撃を防ぐ方法

フィッシング攻撃から自分自身や組織を守るには、事前の対策を講じ、警戒を怠らないようにする必要があります。安全を守るために役立つベストプラクティスをご紹介します。

従業員の教育:フィッシング攻撃を見分けて迅速に対応できるように従業員を教育します。不審なEメールは企業のセキュリティチームに報告することを奨励します。

エンドポイント保護ソリューションの使用:マルウェア対策ツールはデバイスをスキャンして、フィッシング攻撃によってシステムに侵入するマルウェアを防止、検知、削除します。

Eメールセキュリティソリューションの使用:Eメールセキュリティソリューションは、専門のセキュリティ研究者が事前に定義した拒否リストを使用して、自動的にマルスパムの配信をブロックしたり、マルスパムのEメールをジャンクフォルダーに移動したりします。

最新のブラウザとソフトウェアの使用:システムやブラウザは必ず最新バージョンを使用します。工夫を凝らした新たな攻撃が常時仕掛けられています。絶えず組織のソリューションにパッチを適用して更新することで、マルスパムの脅威に対する防御を強化することができます。

絶対に迷惑メールに返信しない:フィッシングEメールに返信すると、あなたのアドレスが有効であることがサイバー犯罪者に知られます。するとそのアドレスは優先的な攻撃対象となり、継続的に標的とされることになります。

多要素認証 (MFA) の使用:MFAを使用すると、2番目の認証(モバイルデバイスに送信されたコードなど)を受けなければ機密性の高いアカウントにアクセスできないため、セキュリティが強化されます。

不審なEメールを開かない:受信トレイのEメールがフィッシングだと思われる場合は、開かずに、適切なチャネルから報告します。従業員は、不審なEメールを組織のIT部門に報告することができます。さらに、phishing-report@us-cert.gov宛てにEメールを転送すると米国政府のCybersecurity and Infrastructure Security Agency (CISA) に報告することもできます。これはインターネット利用者としての責務と言えるでしょう。

ドメインが悪用されていないか確認する:犯罪者の多くは、実在のブランドやドメイン名を悪用します(例:amaz0n.com)。セキュリティチームは、自社のドメイン名や主要なビジネスパートナーのドメイン名が悪用されていないかを定期的に確認する必要があります。悪意のあるドメインが見つかった場合は、ドメインサービスプロバイダーにテイクダウンリクエストを提出してください。

詳細

あらゆる種類のサイバー犯罪、特にフィッシングが2023年に過去最高の流行を迎える中、組織内のすべての人がフィッシング攻撃を特定し、事業と顧客の安全を維持するために積極的な役割を果たす能力を備えることが重要です。

フィッシングの被害に遭った場合の対処方法

即時の対応

フィッシング攻撃の被害に遭った場合は、被害を軽減するために迅速に対処することが重要です。行うべき対処を紹介します。

1. パスワードを変更する

影響のあるすべてのアカウント、特に侵害された可能性があるアカウントのパスワードをすぐに変更します。一意の強力なパスワードを使用し、パスワードマネージャーを使用して管理することを検討します。

2. 銀行および関係当局に通知する

銀行やその他の金融機関に連絡して、侵害された可能性があることを伝えます。当該機関はあなたのアカウントで不審な活動が行われていないか監視し、資金を守ります。

3. アカウントを確認する

不正な取引や変更が行われていないか、すべてのアカウントを確認します。不審な活動があった場合は、すぐに当該機関に報告します。

4. 2要素認証 (2FA) を有効にする

アカウントにアクセスするために2番目の認証方法を必要とする2FAを有効にして、アカウントのセキュリティを強化します。

5. データまたは個人を特定できる情報 (PII) の漏洩がないか確認する

アカウントが侵害された場合は、デジタルリスク保護ソリューションを使用して、ダークウェブ、犯罪フォーラム、アンダーグラウンドコミュニティを検索し、認証情報や機密データが漏洩していないか確認します。アクセスブローカーは盗まれた認証情報を現金化し、専用のアンダーグラウンドチャネルで販売します。

6. インターネットから切断する

デバイスにマルウェアがインストールされたと思われる場合は、デバイスをインターネットから切断して、それ以上不正なアクセスやデータ送信が行われないように防ぎます。

フィッシング攻撃の報告

サイバー脅威との闘いでは、フィッシング攻撃を適切な機関に報告することが必要不可欠です。報告方法をご紹介します。

1. 連邦取引委員会 (FTC) に攻撃を報告する

FTCのWebサイトにアクセスして報告を行います。詳細な情報を提供すると、FTCがフィッシング詐欺を追跡し、対処する際に役立ちます。

2. インターネットサービスプロバイダー (ISP) に知らせる

フィッシング攻撃があったことをISPに知らせます。ISPは悪意のあるEメールをブロックし、送信元を調べることができます。

3. フィッシング対策組織に攻撃を報告する

フィッシング対策ワーキンググループ (APWG) などのプラットフォームを使用して、フィッシング攻撃を報告します。APWGはデータを収集し、フィッシング攻撃が横行するのを防ぎます。

4. 所属組織に伝える

フィッシング攻撃が職場で発生した場合は、すぐに会社のIT部門またはセキュリティチームに知らせます。報告を受けたチームはネットワークを保護し、さらなるインシデントの発生を防ぐための措置を講じることができます。

復旧とダメージコントロール

即時の対応を行い、攻撃を報告したら、復旧と被害の発生を防ぐことに集中します。

1. 信用調査機関に連絡する

Equifax、Experian、TransUnionなどの主要な信用調査機関にフィッシングインシデントがあったことを伝えます。これらの機関はあなたのクレジットファイルに詐欺のアラートを追加して、アイデンティティ窃盗を防ぐことができます。

2. アイデンティティ窃盗を監視する

アイデンティティ窃盗の兆候がないか、信用報告書や銀行取引明細書を定期的に確認します。継続的に監視するために、アイデンティティ窃盗防止サービスへの登録を検討してください。

3. デバイスを保護する

評価の高いウイルス対策ソフトウェアやマルウェア対策ソフトウェアを使用して、影響を受けるすべてのデバイスで完全なセキュリティスキャンを実行します。検知された脅威をすべて削除し、デバイスの安全性を確保します。

4. 自分自身の知識を深める

フィッシングの手法と今後の攻撃から身を守る方法について学びます。最新の情報を入手すれば、潜在的な脅威を見分けて回避することができます。

以上の対処を行うことで、フィッシング攻撃の被害を軽減し、将来のインシデントから自分自身と組織をより確実に守ることができるようになります。

フィッシングの今後の動向

フィッシングとフィッシング対策の取り組みにおけるAIの役割

AIは、フィッシング攻撃の進化においても、フィッシングへの防御策の強化においても、重要な役割を果たしています。攻撃者側では、ネイティブスピーカーの言語パターンを分析して模倣することで、より本物そっくりのフィッシングEメールを作成するためにAIが使用されています。AIを使用すれば、文法や用語の間違いだけでなく、フィッシング攻撃であると気付かれる原因となりがちな、その他の明らかな特徴も修正することができます。その結果、不正アクターは、一目では見抜きづらいフィッシングメッセージを作成できるようになりました。さらに、AIアルゴリズムによってソーシャルメディアのプロフィールなどのオンラインデータを分析し、標的の情報に基づいた真実味のあるフィッシングメッセージを作成して、標的に合わせた攻撃を行うことができます。

防御側では、サイバーセキュリティの専門家がフィッシングへの対処にAIを利用しています。AIを活用したフィッシング対策ツールは、膨大な量のデータをリアルタイムで分析して、フィッシング攻撃を特定してブロックできます。これらのツールは機械学習アルゴリズムを使用して、フィッシングの兆候であるパターンと異常を特定するため、従来の方法よりも迅速かつ正確に検知できます。AIは、フィッシング攻撃の模擬訓練プログラムでも使用され、従業員がフィッシングの脅威をより効果的に見抜いて対応する方法を学ぶのに役立っています。

フィッシングの手口における新たな脅威と革新

テクノロジーが進化するにつれて、フィッシングの手口も進化します。最も懸念されている新たな動向の1つが、ディープフェイク技術の使用です。ディープフェイクは、AIを使用して極めて本物に近い偽の音声や動画コンテンツを作成します。サイバー犯罪者はディープフェイクを使用して、経営幹部、同僚、またはその他の信頼できる人物になりすますことができるため、フィッシング攻撃のだましの手口がさらに巧妙になります。例えば、攻撃者は、CEOが従業員に偽の口座に資金を送金するように指示するディープフェイク動画を作成し、指示が本物であるかのように見せかけることができます。

AIとディープフェイクの技術がフィッシングの手口に利用されることは、非常に大きな問題です。これらの技術は今後さらに発展するため、組織は高度なセキュリティ対策を導入し、進化し続ける脅威について常に従業員を教育して、先手を打つことが重要になります。

警戒を怠らない

フィッシングの手口は進化し続けているため、最新の情報を入手し、先手を打つことが重要です。堅牢なセキュリティ対策を採用することは、さらに巧妙さを増す攻撃から自分自身と組織を守るために必要不可欠です。フィッシングに対する最も効果的な防御策の1つに、継続的な教育と意識向上があります。

誰もがフィッシング攻撃を見抜き、報告して、被害を防止することができる、警戒を怠らない風土となるよう奨励します。最新の脅威とベストプラクティスを常に確認することで、組織全体でフィッシングに対抗し、全員にとって安全なデジタル環境を作ることができます。

クラウドストライクによるフィッシング攻撃からの保護

フィッシング攻撃からの保護は、上記の防止のヒントに従うことから始まります。それでも、各組織は保護に役立つツールやサービスを持つことに大きな価値を見出しています。

自分の組織に適切なソリューションを見つけるのを、フィッシング被害に遭うまで待つ必要はありません。CrowdStrike Falcon® CompleteMDR(マネージド検知・対応) は、専門家による管理、脅威ハンティング、監視、修復により、エンドポイント、ワークロード、アイデンティティの侵害を阻止します。

Falcon Next-Gen SIEMでEメールデータを活用し、フィッシング攻撃を阻止する

セキュリティチームがCrowdStrike Falcon® Next-Gen SIEMを利用してフィッシングの脅威を検知し、阻止する方法については、この記事をお読みください。

今すぐ読む